Wi-Fiとは?規格や活用方法、職場での導入で知っておきたいWi-Fiについて解説

テレビCMや店頭などでよく目にするWi-Fi。カフェやレストラン、駅、空港などでは公衆無線LANが使用でき、自宅でもWi-Fiを掴んでスマホで動画を見たり、家電をつないだり…今やWi-Fiの存在はとても身近になっています。ITに関する詳しい知識がなくても、多くの人が日常的にWi-Fiを使用しています。

しかし、Wi-Fiとは一体どういうものか、きちんと理解したうえで使用している人はまだまだ少ないようです。今回はさまざまな観点からWi-Fiについて紹介していきます。この機会にぜひWi-Fiに関する知識を身につけましょう。

正しく知っていますか?Wi-Fiの意味

Wi-Fiとは無線LANのひとつで、LANケーブルがなくても無線で通信を行うことができる技術を指します。Wi-Fiの規格はIEEE 802.11で、IEEE(アイトリプルイー)という米国電気電子学会によって国際標準規格が策定されています。

Wi-Fiの正式名称は「Wireless Fidelity(ワイヤレス機器の相互接続性を保証する)」の略語であり、異なるデバイス間で問題なく無線通信できることを試験し、それを証明するものとして使われる名称やロゴのことで、米国電気電子学会とは別のWi-Fi Allianceという無線LAN製品の普及促進を図ることを目的とした業界団体が検査します。

Wi-Fiの技術が策定されたのは1990年代後半のことですが、当時は違うデバイス同士を接続するための互換性が保証されていなかったため、うまく通信出来ない事も多々あり、普及しにくい一面がありました。そこで、IEEE802.11を利用するにあたっての互換性を高めることを目的に、Wi-Fi Allianceの前身であるWECAという団体が1999年に発足されました。

Wi-Fi Allianceに認められた製品は「Wi-Fi」のロゴをつけることができます。モバイルデバイスが普及するとWi-Fiの認知度も上がり、一般へ浸透していきました。Wi-Fiはスマートフォンやタブレットはもちろんのこと、ノートパソコンやゲーム機器などでも使用可能で、使えるシチュエーションは多岐に渡ります。

無線LANやポケットWi-Fiとの違い

無線LANとは、LANケーブルの代わりに無線を使って電波で通信を行うLAN(Local Area Network)のことです。無線通信には様々な通信方法があり、Bluetoothや超広帯域無線のUltra Widebandなどがあり、Wi-Fiも無線LANにおける通信方式の一つです。

ポケットWi-Fiとはモバイルルータと呼ばれるWi-Fi機器のことであり、モバイル回線(5Gや4G、LTEなど)がつながる場所であれば、インターネットに接続することができます。

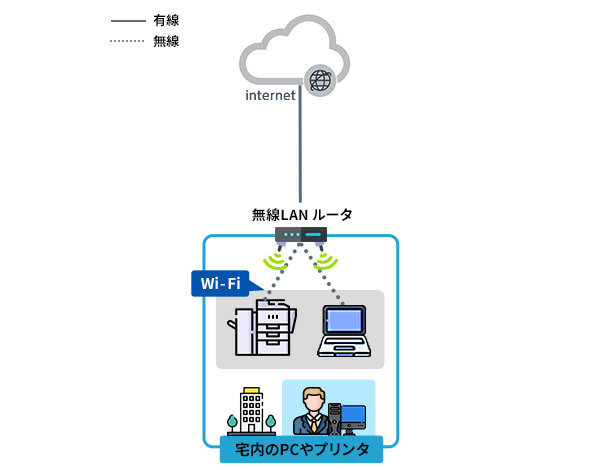

一般的に家庭や企業に設置されるWi-Fiは、自宅に光ファイバなどのインターネット回線を引き込んでからWi-Fiルータを介して無線でインターネット接続を行います。

一方、モバイルルータで利用する回線は携帯電話の基地局の電波であるモバイル回線になるので、外出先など、ユーザは移動しながらインターネットに接続する事が出来ます。

一般的には光回線よりもモバイル回線の方が通信速度が劣る為、ポケットWi-Fiの方が通信の安定性は劣りますが、持ち運びできる点は大きなメリットですね。

ちなみに、家庭用などで提供されている「設置するだけ(コンセントにさすだけ)でインターネットが使えます!」といったようなWi-Fi機器は、モバイル回線を使ったものになります。

覚えておくと便利!Wi-Fiの規格について

Wi-Fiで使用される通信規格はIEEE(米国電気電子学会)によって策定されており、IEEE802.11シリーズがそれにあたります。

現在の最新規格はIEEE802.11ax(Wi-Fi 6)です。Wi-Fi 6EというWi-Fi 6の拡張版新規格もでてきていますが、国内ではまだ未承認である為、普及に至っていないのが現状です。

通信規格 | 最大通信速度(理論値) | 周波数帯 |

|---|---|---|

IEEE802.11ax | 9.6Gbps | 2.4GHz帯・5GHz帯 |

IEEE802.11ac | 6.9Gbps | 5GHz帯 |

IEEE802.11n | 600Mbps | 2.4GHz帯・5GHz帯 |

IEEE802.11g | 54Mbps | 5GHz帯 |

IEEE802.11a | 54Mbps | 2.4GHz帯 |

IEEE802.11b | 11Mbps | 2.4GHz帯 |

Wi-Fiで使用できる周波数帯域は主に2種類。1つ目が2.4GHz帯であり、規格が11bと11g、2つ目が5GHz帯であり規格が11aと11ac、そして2.4GHzと5GHzの両方で使用できる規格が11n、11axになっています。Wi-Fi 6Eでは2.4GHz帯と5GHz帯の他、6GHz帯も利用する規格になるようで、他の規格との電波干渉が低減されるようです。

2.4GHz帯の主な特徴は屋内と屋外の両方で利用可能な点で、障害物に強いのがポイントです。2.4GHz帯の電化製品は電子レンジやBluetooth、無線キーボードなど種類が多く、同時に使用すると電波干渉しやすいというデメリットもあるため、屋内で使用する場合に注意が必要です。

5GHz帯は逆に同じ周波数帯の機器が少ないのが特徴で、その分電波干渉も少なく、通信速度の速さがメリットです。ただし、高周波数の電波は直進性が高く、壁などの障害物があると大きく電波が減退します。壁や天井、家具等の障害物に弱いというデメリットを踏まえLAN構築をする必要があるでしょう。2022年8月現在では11ax(Wi-Fi6)の無線LANルータが主流となっていますが、今後Wi-Fi 6EやWi-Fi 7対応のルータやスマートフォンやタブレット、ノートパソコンなどが登場する未来も遠くないかもしれません。そうなれば使う周波数帯によってアクセスポイント(Wi-Fi機能が付いた端末をWi-Fiに接続する機械)の配置場所を再検討するなどの対応が必要になりますね。

ちなみに2024年からはIEEE 802.11be(Wi-Fi 7(仮称))という規格が登場するようです。30Gbpsを越えるスピードになると言われており、より高速な通信ができる環境になっていきそうですね。

性能を比較!通信速度が速いのはどれ?

Wi-Fiの通信速度の速さは、MIMO技術と帯域幅、変調信号の容量で決まります。MIMO技術とは複数のアンテナを使用することで無線通信の高速化を図る技術です。

アンテナの本数が多いほど高速化しますが、高速化のためには複雑な技術を要します。帯域幅は情報が通る道の広さに該当し、帯域幅が広いほど情報通信がスムーズになります。変調方式とは通信の搬送方式のことで、変調信号の値が高いほど通信できる情報量も多くなります。

これらを総合すると、通信速度の速いWi-Fi規格とは、一度にたくさんの情報をスムーズ且つ高速に通信できる規格のことを言います。11axは最大で9.6Gbpsの通信速度になり、現在普及している規格の中では最速の通信規格と言えるでしょう。

ただ、障害物の干渉に弱いなどのデメリットはあるため、実測値はその環境によって変わると言えます。

Wi-Fiのメリットや活用方法

Wi-Fiを導入することで得られるメリットや活用方法について解説します。

複数端末の同時接続・連携が可能に

職場にはパソコンやプリンター、FAX、営業用のスマートフォンなど、さまざまな電子機器があります。これらの機器をWi-Fiでつなぐことで、さまざまなメリットを享受できます。

たとえば、プリンターとスマートフォンを連携することで、スマートフォンで撮影した画像を簡単にプリントアウトすることが可能になります。

わざわざUSBメモリにデータを移して印刷したり、LAN配線を使って機器同士をつなぐ必要がなくなるので、機器同士の連携がとりやすくなります。

LANケーブルが不要なのでオフィスレイアウトが柔軟になる

ネットワークを構築するのにLANケーブルが必要なくなるので、束になったケーブルとの格闘もなくなるでしょう。来客があったときにはきれいなオフィスで迎えることができますし、つまずいて転倒するなどのリスクもなくなります。

フリーアドレス制を採用する企業にとっては、オフィスレイアウトの柔軟性は重要なポイントです。Wi-Fiを導入することで、柔軟にレイアウト変更が可能なオフィスにすることができるため、現代の働き方に対応できるでしょう。

また、一般的に有線LANでネットワーク構築するよりも、Wi-Fiのほうが導入コストはかかりません。場合によっては設置のための工事をする手間はなく、契約して設定が終わればすぐに利用可能です。導入までのコストと時間がかからないというのは、企業にとって魅力のひとつではないでしょうか。

通信料金が抑えられる

従業員に貸与するスマホやタブレットなど、もともとモバイル通信が可能な端末であっても、会社にいるときはWi-Fiに接続できるようにすれば、データ通信量を押さえることになり、料金の安いプランにすることもできるかもしれませんね。

Wi-Fiのデメリット

メリットが多いWi-Fiですがデメリットもあります。

接続の安定性は有線に劣る

Wi-Fiが商品化された頃と比べて驚くほどの進化を見せているとは言え、有線LANと比べると電波の安定性は若干落ちます。特にWi-Fi規格やWi-Fiルータの設置場所によって電波が安定しないケースがあるため、設置前の設計はよく考えて行いましょう。

もしどうしても電波が安定しないようであれば、中継器を設置することで電波の安定性を改善させることが可能です。

電波干渉が起こる可能性がある

Wi-Fiは電波を利用してインターネットに接続しており、2.4GHzもしくは5GHz帯を利用します。Bluetoothや家電なども2.4GHz帯を利用しているため、電波干渉が起こる可能性があります。

家電の近くにルータを設置しないなど、電波干渉には注意しましょう。

職場にWi-Fiを構築するには

Wi-Fi環境を整える前に、既存の電波状況や配線方法、Wi-Fiルータを設置するための場所を考える必要があります。オフィスの形や面積によっては、オフィス全体のレイアウトを変える必要があるでしょう。

Wi-Fiの電波は通常、Wi-Fiルータを中心として円形に広がります。そのため社内に導入する際は、なるべくオフィスの真ん中に設置するようにします。

子機の台数が多くオフィス面積が広い場合は、アクセスポイントとなる親機は複数台設置することになるでしょう。その場合は、それぞれのエリアの中心ポイントに設置するのが一般的です。壁際や部屋の隅に置くと電波が届きにくく、デスクの場所によっては通信の質が落ちるケースがありますので注意が必要です。

また、給湯器のそばやBluetoothを使用する機会がある場合、Wi-Fi規格の種類によっては電波干渉する可能性が出てきます。電波干渉は通信品質を著しく落とす原因となりますので、最初の設計段階で考慮に入れておくべきでしょう。

Wi-Fi環境の構築に必要なのはインターネット接続環境とWi-Fiルータです。

契約しているインターネット回線事業者やプロバイダ事業者にWi-Fiを導入したい旨を伝えると、必要機器の案内などをしてもらえると思います。

失敗しないWi-Fiルータの選び方

Wi-Fiルータを選ぶ際は、通信速度はもちろんのこと、電波の強さやセキュリティ面での安全性を重要視しましょう。2022年9月現在では11ac(Wi-Fi6)規格の無線Wi-Fiルータが候補になるでしょう。5GHz帯と2.4GHz帯の両方に対応することができます。通信速度が速く、多くの端末を接続できるのは大きなメリットです。

前述したとおり、2.4GHz帯の電化製品はBluetoothや電子レンジでも使用されていますので、同じ2.4GHz帯の規格では電波干渉の可能性があり使用中に通信が途切れるリスクがあります。もし最新規格を導入する場合は、使用するパソコンやスマートフォンが対応しているかを確認するようにしてください。対応していなくても通信ができないわけではないですが、下位互換になってしまうので、ルータが11ax、スマホが11acまでの対応の場合は、11acの通信速度になってしまうため、性能を十分に活用できない可能性があります。

Wi-Fiルータを選ぶなら、オフィスのレイアウトにも注意を払いたいところです。2.4GHz帯の規格は障害物に強いので、Wi-Fiルータを設置する場所の自由度は上がりますが、障害物に弱い5GHz帯は設置場所に注意が必要です。中継器を利用することで、快適に接続できるWi-Fiエリアを広げることもできるため、その点も考慮したレイアウトを設計するとよいでしょう。

また、1つのWi-Fiルータに何台の端末が接続するかを確認しておきましょう。推奨接続台数を超えるアクセスを行うと通信速度の遅延やWi-Fiルータの故障につながるおそれがあります。同時接続が多いと、その分だけ通信が渋滞しやすくなるため子機の台数にも気を付けましょう。

そして、基本的にオフィスでの利用が想定される場合は法人向けのWi-Fiルータを選ぶことをおすすめします。同時接続台数が多く、電波範囲も広いことが特徴です。

家庭用Wi-Fiルータに比べるとセキュリティ機能も充実しており、アクセスポイントに接続している端末同士の通信を禁止するセパレータ機能やVLAN機能、ロードバランス機能などセキュリティ対策に必要な機能が備わっています。業務に使用するのであれば法人向けを選びましょう。

ただWi-Fiルータを導入すれば良いというわけではなく、社内環境やセキュリティポリシーに沿う機器選びが大切です。

Wi-Fi利用時の注意点

Wi-Fiは便利な反面、デメリットも存在します。もっとも注意したいのは電波状況とセキュリティ対策です。

通信規格に注意!接続したい機器が対応しているかをチェック

Wi-Fiにはいくつか規格があることを説明しましたが、IEEE802.11acの場合、5GHz帯のみの対応となっているため、接続するデバイスが5GHz帯に対応していないと使用できません。

2.4GHz・5GHzの両方に対応しており、通信速度も速いIEEE802.11axなどを選ぶと良いでしょう。

最大接続台数をチェックしよう

ルータには最大接続台数の基準があり、その数を越えると不具合などの原因になります。接続するスマホやPC、プリンターなどの台数を確認し、適切な接続台数で通信できるよう、事前に確認しておきましょう。

事業の成長性も加味して設計できると、社員が増えても通信は安定して使えるため拡張性なども考慮できるとなおよしですね。

セキュリティ対策は必須

WI-Fiのセキュリティ対策も重要です。

1つ目は、ルータの設定です。ルータではインターネット接続に必要なログインID(SSID)やパスワード設定ができますが、初期設定ではデフォルト値のままになっています。他人に勝手に設定を書き換えられないようにするためにも、必ずログインID、パスワードはデフォルト値から変更しておきましょう。

2つ目は通信電波の暗号化です。暗号化方式にはいくつかありますが、「WEP」は解読がされやすく危険という指摘があります。もし暗号化方式を選ぶのであればより安全性の高い「WPA3」がおすすめです。WPA3は従来のWPA2の暗号化強度が弱く解読が進んだことにより新しく登場した暗号化手法です。

ウィルス対策ソフトの導入はもちろんのこと、パスワードは複雑なものにして離職者が出た場合はその都度変更するようにします。

社員のセキュリティ対策に関する認識を向上させることもとても重要です。一人ひとりの情報リテラシーを高めて、情報漏えいや情報改ざんなどのリスクを少しでも下げる努力をしましょう。

Wi-Fiは、うまく職場環境に取り込むことができれば業務の効率化に役立てられます。社内業務を効率良くこなせれば、それだけ売上に貢献することも可能です。それにはWi-Fiの意味についてよく理解しておくことが大切です。メリットとデメリットをしっかりと把握しておくことで、実際導入する際にそのデメリットをカバーすることができます。

またセキュリティについては、普段何気なく使っていると、Wi-Fiにはどのような対策が施されているのかがわからず不安になってしまいがちです。しかし、Wi-Fiを正しく知ることで、さらに便利に効率的にWi-Fiを使うことができるようになります。特に企業の情報システム担当であれば、Wi-Fiについてはぜひ知っておきたいところ。今回の知識をぜひ、職場でも役立ててくださいね。