月刊ランサムウェアモニター 2026年3月版|ランサムウェア脅威ベクターの多様化

本記事は、Ransomware.live に掲載された情報をベースに、サイバーセキュリティラボが独自に整理・分析したものです。ここで示した件数や内訳は、攻撃者がリークサイトに犯行声明を掲載した事例に限定されるため、実際の被害実態とは一致しない可能性があります。すべてのランサムウェアが犯行声明を出すわけではなく、事情により公開を回避するケースや、企業側が外部公表を行わないケースも多数存在します。そのため、Ransomware.live の統計は氷山の一角に過ぎず、数字以上に被害が広がっている可能性があることをご理解ください。

「月刊ランサムウェアモニター 2025年2月版」はこちら↓

Ransonware.liveとは

Ransomware.live とは、Julien Mousqueton というセキュリティ研究者によって創設された、世界中のランサムウェアリークサイトの被害公開情報を集約して一覧化するポータルサイトを指します。被害企業の名称、業種、公開日、攻撃グループ等が集約されているため世界的なランサムウェア被害の傾向を把握する上で有用なオープンソース・インテリジェンス(OSINT)の1つとされています。

概要

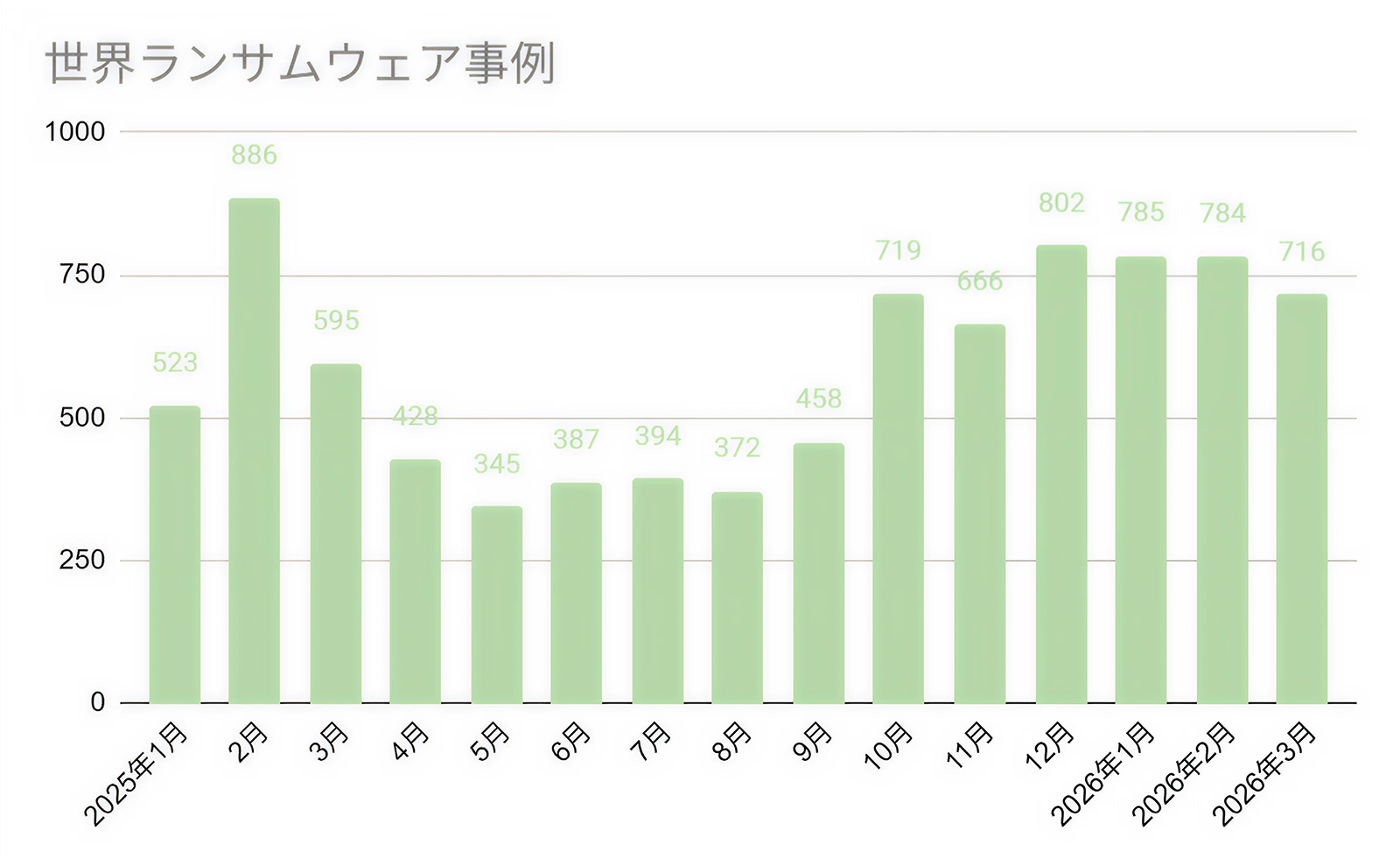

Ransomware.live の集計によると、世界全体では毎月数百件以上の公表事例があり、一部の大手RaaS(Ransomware-as-a-Service)が攻撃件数の大部分を占めています。

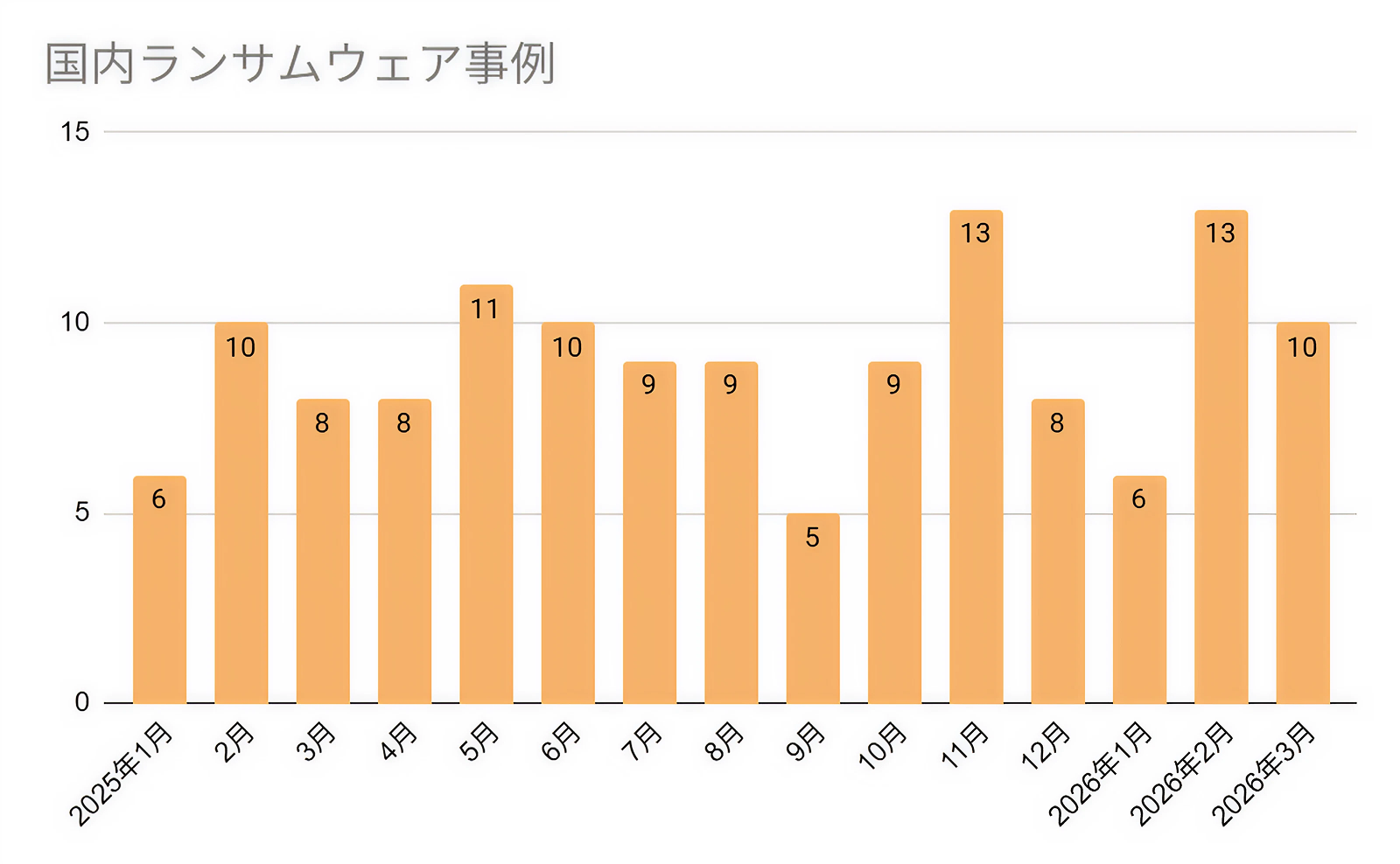

一方で、日本国内の公表件数は一桁から十数件と少なく見えますが、これは氷山の一角に過ぎません。大手RaaSの活動拡大や休暇期を狙った攻撃等が増加しているため、今後さらにリスクが高まることが想定されます。

2026年3月のランサムウェア被害の傾向

本グラフは Ransomware.live の「attackdate」フィールドを基準に集計しています。

attackdateは、グループ投稿内で示された「攻撃が行われた日」または「被害が公表された日」を指しており、実際の侵入・暗号化・情報流出の発生時期とは前後する場合があります。

上記は世界全体で発生したランサムウェア事例のうち、攻撃の公表があったものを Ransomware.live が取得した件数です。その中で、以下は日本国内に絞った件数を示しています。

2026年3月の日本国内におけるランサムウェア被害の概要

2026年3月の国内ランサムウェア被害は 10件確認され、前月(2月:13件)と比較すると件数は減少しました。ただし、これらは 攻撃者がリークサイト等で犯行声明を公表している事例に限定した件数であり、実際のランサムウェア攻撃の発生件数はこれを上回る可能性があります。

また、攻撃グループの種類や被害業種を確認すると、日本国内では特定の業界や攻撃者に偏ることなく、複数の攻撃者による分散的な攻撃が継続している状況が確認されています。以下に、3月に確認されたランサムウェア被害の傾向をまとめます。

攻撃日 | 業種 | 脅威ベクター | インフォスティーラー |

|---|---|---|---|

2026年3月1日 | 不明 | SpaceBears | ○ |

2026年3月5日 | 不明 | Akira | − |

2026年3月16日 | 金融 | The Gentlemen | ○ |

2026年3月20日 | エネルギー | DragonForce | − |

2026年3月20日 | 不明 | WorldLeaks | − |

2026年3月21日 | ヘルスケア | The Gentlemen | ○ |

2026年3月21日 | テクノロジー | NightSpire | − |

2026年3月23日 | 製造業 | The Gentlemen | ○ |

2026年3月23日 | 小売 | Akira | − |

2026年3月26日 | テクノロジー | ALP-001 | ○ |

※2026年3月における日本のランサムウェア被害事例(Ransomware.live で公表があったものに限る)

観点① 攻撃グループの多様化が継続、新興グループの台頭も

3月に日本国内で確認されたランサムウェアグループは以下の通りです。

- SpaceBears

- Akira

- The Gentlemen

- DragonForce

- WorldLeaks

- NightSpire

- ALP-001

今月も、特定のグループが突出して活動している状況ではなく、複数のランサムウェアグループが並行して国内組織を標的としている状態が続いています。

特に、ALP-001 は今回初めて国内被害事例として確認されたグループであり、SpaceBears や WorldLeaks なども含め、新興グループとともに、中堅グループが次々と日本を標的にしている状況が確認されます。これは、日本が特定の攻撃グループに集中して狙われているというよりも、多様な攻撃者に対して常時攻撃対象となっている状態であることを示しています。

観点② InfoStealerの関与が増加傾向、5件に拡大

3月の国内事例では、InfoStealerの関与が疑われるケースが5件確認されました。こちらの数値は前月(3件)から増加しており、認証情報の窃取を起点としたランサムウェア攻撃の手口が一層浸透していることが示唆されます。

特に今月は The Gentlemen による3件すべてと、SpaceBears、ALP-001 による事例でもInfoStealerの関与が確認されており、複数の攻撃グループがこの手口を採用していることが分かります。近年では、InfoStealerによって窃取された認証情報がダークウェブ上で売買され、その後ランサムウェア攻撃に利用されるケースが多く確認されています。ランサムウェア被害件数だけでなく、認証情報窃取やアカウント侵害といった攻撃前段階の活動にも引き続き注意が必要です。

観点③ The Gentlemen による国内攻撃が継続、今後の動向に注意

3月の国内事例において、The Gentlemen は金融・ヘルスケア・製造業の3件に関与が確認されており、前月(製造業・テクノロジーの2件)から件数・業種ともに拡大しています。

2月の時点では新興グループとして注目されていましたが、3月においても国内で最多件数を記録しており、日本を継続的な標的として位置づけている可能性が高いと考えられます。また、今月関与が確認された3件すべてにInfoStealerの関与が疑われており、認証情報の窃取から侵入・展開までの一連の攻撃チェーンが国内においても機能していることを示しています。

2月・3月と連続して国内被害が確認されている点は、他のランサムウェアグループと比較しても特徴的であり、今後も継続的な警戒が必要なグループとして認識することが重要です。

2026年3月における世界のランサムウェア被害件数

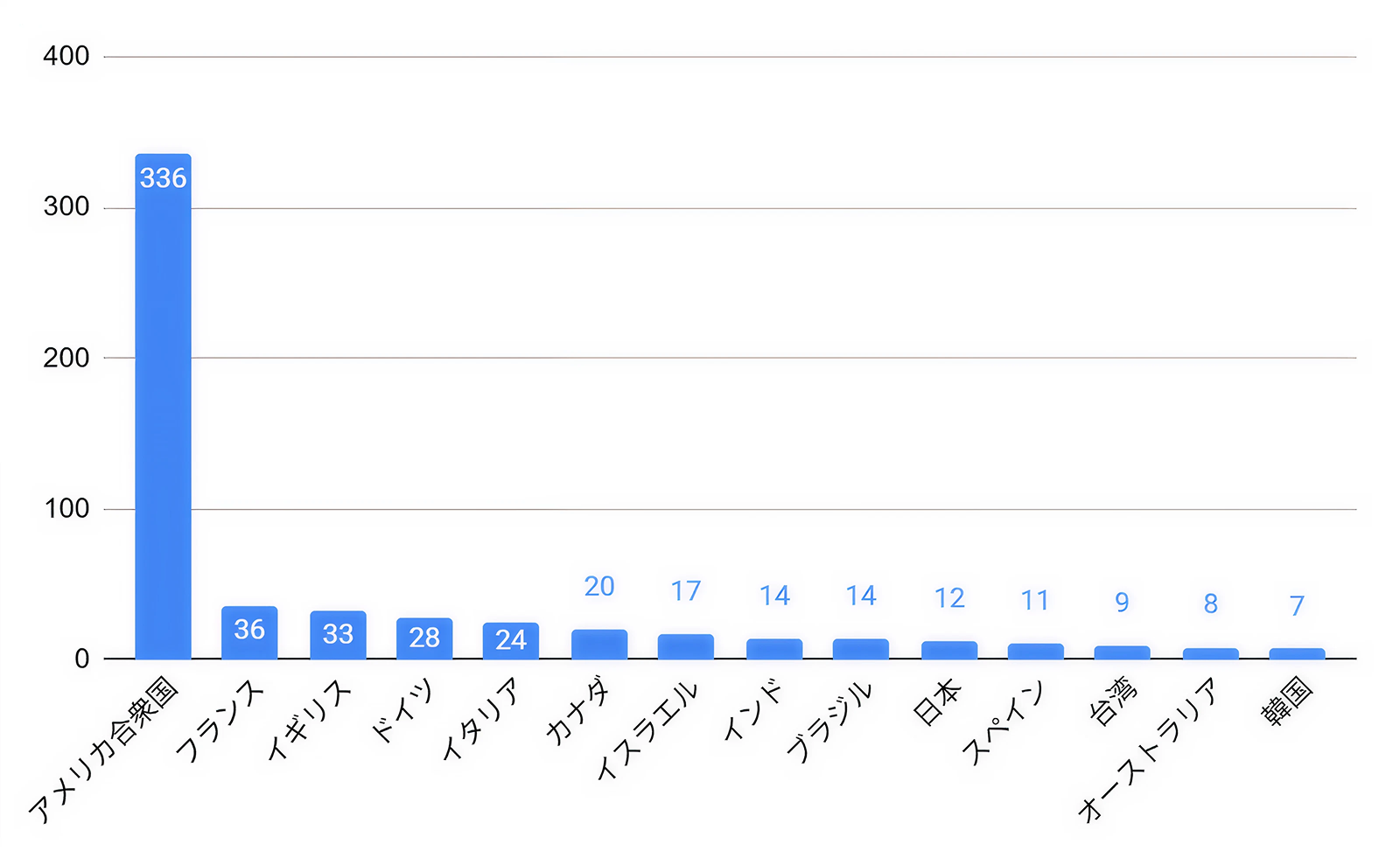

以下のグラフから、2026年3月の世界におけるランサムウェア被害件数を見ると、アメリカでは単月で336件が公表されており、依然として突出した攻撃対象国となっています。一方で、被害はアジアやヨーロッパを含む世界各地域にも広がりを見せており、攻撃の裾野がさらに拡大していることがうかがえます。

ランサムウェアグループ SpaceBears について

SpaceBears の概要

SpaceBears は、2024年4月に初めて観測されたランサムウェアグループです。FORTRA の調査「Space Bears Ransomware: What You Need To Know」によると、このグループは Phobos ランサムウェア・アズ・ア・サービス(RaaS)に連携したアフィリエイトとして活動しており、被害組織のデータを窃取・暗号化したうえで身代金を要求し、支払いがなければダークウェブ上でデータを公開すると脅迫する「二重恐喝」の手口を採用しています。

このグループが他のランサムウェアグループとの違いは、その「企業的」な対外イメージです。SpaceBears はリークサイトに一般企業が用いるようなストック写真を使用し、「あなたはこの会社にデータを預けますか?」というコーポレートスタイルの文言を掲載するなど、脅迫グループとは思えない演出をしています。また、身代金支払い後の「保証」として、窃取データの削除や復号ツールの提供に加え、今後の攻撃を回避するためのアドバイスまで提示しているとされています。

SpaceBears の侵入手法と攻撃の特徴

SpaceBears が基盤とする Phobos RaaS の手口は、米国の CISA(サイバーセキュリティ・インフラセキュリティ庁)が警告を発するほど実績のある攻撃基盤です。Picus Security の調査「Phobos Ransomware Analysis, Simulation and Mitigation- CISA Alert AA24-060A」によると、Phobos 系グループは、RDP(リモートデスクトッププロトコル)への総当たり攻撃による初期侵入を行い、侵入後はメモリから認証情報を窃取するほか、Active Directory 環境を偵察し、ドメイン全体を把握します。そのうえ、PowerTool※1や Process Hacker※2などのツールを悪用してセキュリティ機能を無効化し、検出回避を行うとのことです。

Phobos 系マルウェアはローカルファイルだけでなくネットワーク共有ファイルも暗号化でき、ファイアウォールを無効化してボリューム シャドウコピーを削除することで、身代金を支払わずにデータを復旧することを困難にします。さらに特定ディレクトリへの自己複製とレジストリへの登録によって、システム内での永続性を確保します。

※1 PowerTool:攻撃者が自身の悪意のあるプログラムを隠ぺいする際に使用するツールを検知・除去するために使用される。皮肉にも現在では攻撃者自身に悪用され、セキュリティソフトの強制終了や自身のプロセスの隠ぺいに利用されるケースが増加している。

※2 ProcessHacker:プロセスの監視や管理を行うためのツール。攻撃者に悪用されると、PowerTool 同様に自身のプロセスを隠ぺいするために利用される場合がある。

データ窃取と二重恐喝の展開

データ持ち出しには WinSCP※3や mega.io※4などのツールが使用され、攻撃者が管理するFTPサーバーやクラウドストレージへ機密ファイルを送信します。送信前にはデータを .rar または .zip 形式でアーカイブする手順が確認されています。暗号化完了後は身代金メモが展開され、支払いがない場合はダークウェブのリークサイトへの公開をちらつかせて被害組織に圧力をかけます。

※3 WinSCP:Windows 向けのオープンソースファイル転送ツール。攻撃者によるデータ窃取やマルウェアの展開ならびにダウンロードに使用されるケースが報告されている。

※4 mega.io:Dropbox や Google ドライブのようなクラウドストレージサービスの1種であり、エンドツーエンドの暗号化を売りにしている。

参考)ALP-001 について

3月の国内事例では、ALP-001 による関与も1件確認されています。ALP-001 は 2026年3月に初めて観測された新興グループで、二重恐喝型の脅威アクターとして分類されています。ただし、Ransomware.live はこのグループの信頼性に疑問があるとしており、申告された被害企業の多くが検証できないとしています。声明の信憑性については引き続き慎重な見極めが必要なグループです。

2026年3月のランサムウェア動向を見ると、世界全体では依然として高水準の攻撃件数が続く中、日本国内では10件の公表事例が確認され、前月(13件)からやや減少したものの、SpaceBears や DragonForce、WorldLeaks といった中堅や新興グループから、2月に続き国内最多件数を記録した The Gentlemen まで、複数の攻撃グループが並行して活動する傾向に変化はありません。

特に今月はInfoStealerの関与が前月の3件から5件へと増加しており、認証情報の窃取を起点とした攻撃チェーンが国内においても定着しつつある点が懸念されます。特定グループへの収束は引き続き確認されておらず、業種も金融・ヘルスケア・エネルギーにまで広がっていることから、こうした環境では新たな対策を追加すること以上に、多要素認証の徹底、不要なアカウントや権限の棚卸し、EDRを前提とした日常的な監視運用など、基本的な対策を継続して確実に実施できているかが、被害を最小限に抑える上でこれまで以上に重要になっています。

執筆者