月刊マルウェア分析 2026年3月版|正規ツールの陰に潜む攻撃者

本記事は、MalwareBazzar に掲載されたマルウェアサンプルをもとに、VirusTotal のAPIを用いた分析結果を踏まえて作成しています。

MalwareBazzar とは、abuse.ch という非営利のセキュリティ研究プロジェクトが運営している、マルウェアサンプル共有プラットフォームです。マルウェアの収集や分析を通じて脅威対策を行うことを目的としています。

VirusTotal とは、Google のグループ企業である Chronicle Security Ireland Limited によって運営されているマルウェア解析・検知共有プラットフォームです。世界中のセキュリティベンダーがスキャンエンジンを提供しており、ファイルやURLにマルウェアが含まれているかをチェックすることができます。

今回、情報の収集および整理に当たっては、悪意ある利用の防止を最優先に配慮しているため、記載内容を用いた不正行為は固く禁じます。

本記事の目的は、企業の情報システム部門やセキュリティ担当者やSOC(Security Operation Center)運用者の皆様が、脅威の実態を正しく理解し、効果的な対策を検討する一助となることです。また、セキュリティ専任者を置くことが難しい中小企業の皆様にとっても、現実的な脅威の一端を知り、身近にできる対策を考えるきっかけとなれば幸いです。

※本記事の内容は、特定時点における独自の調査結果をもとに作成したものであり、記載の数値や分析結果の完全な正確性を保証するものではありません。

2026年2月版はこちら↓

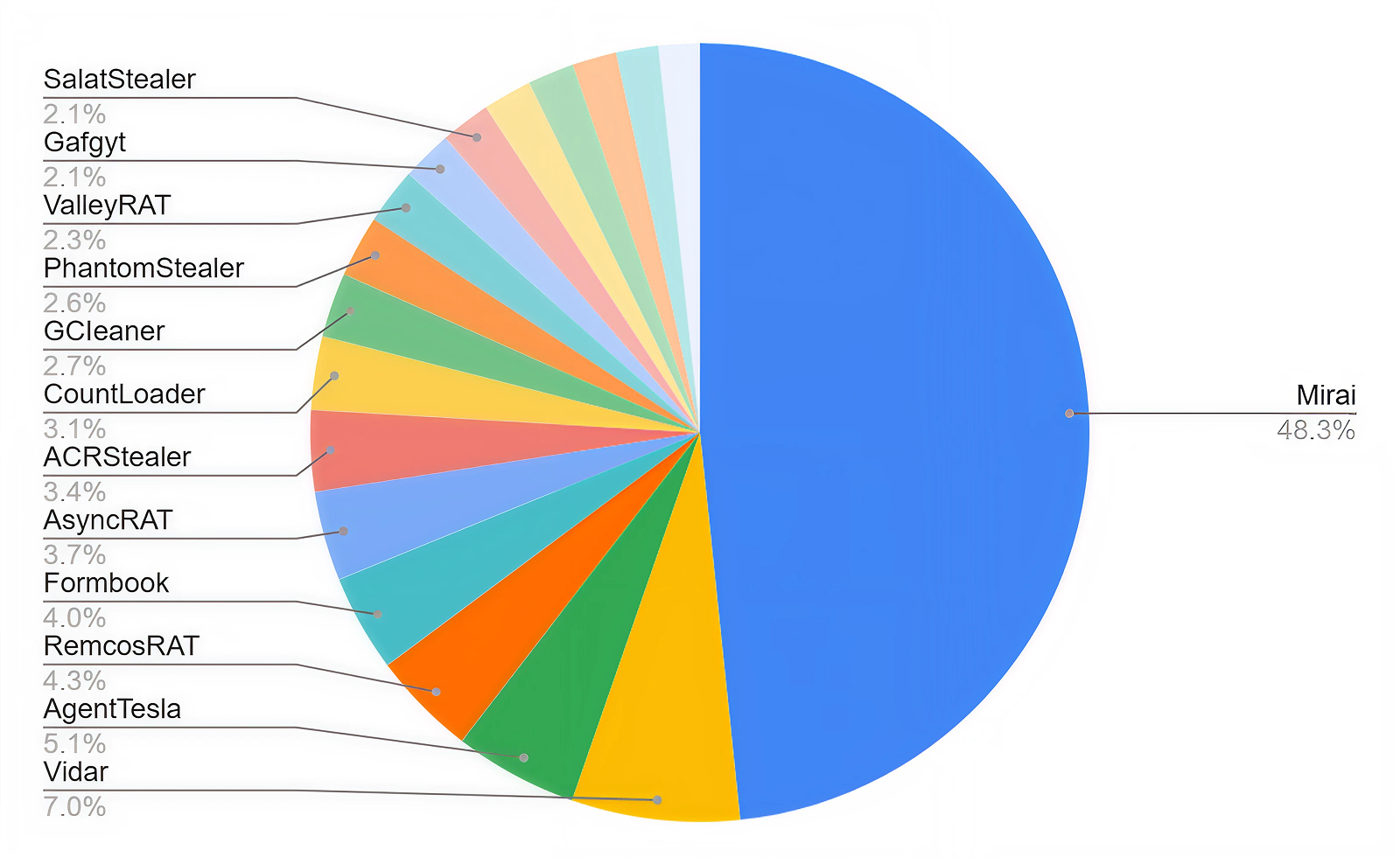

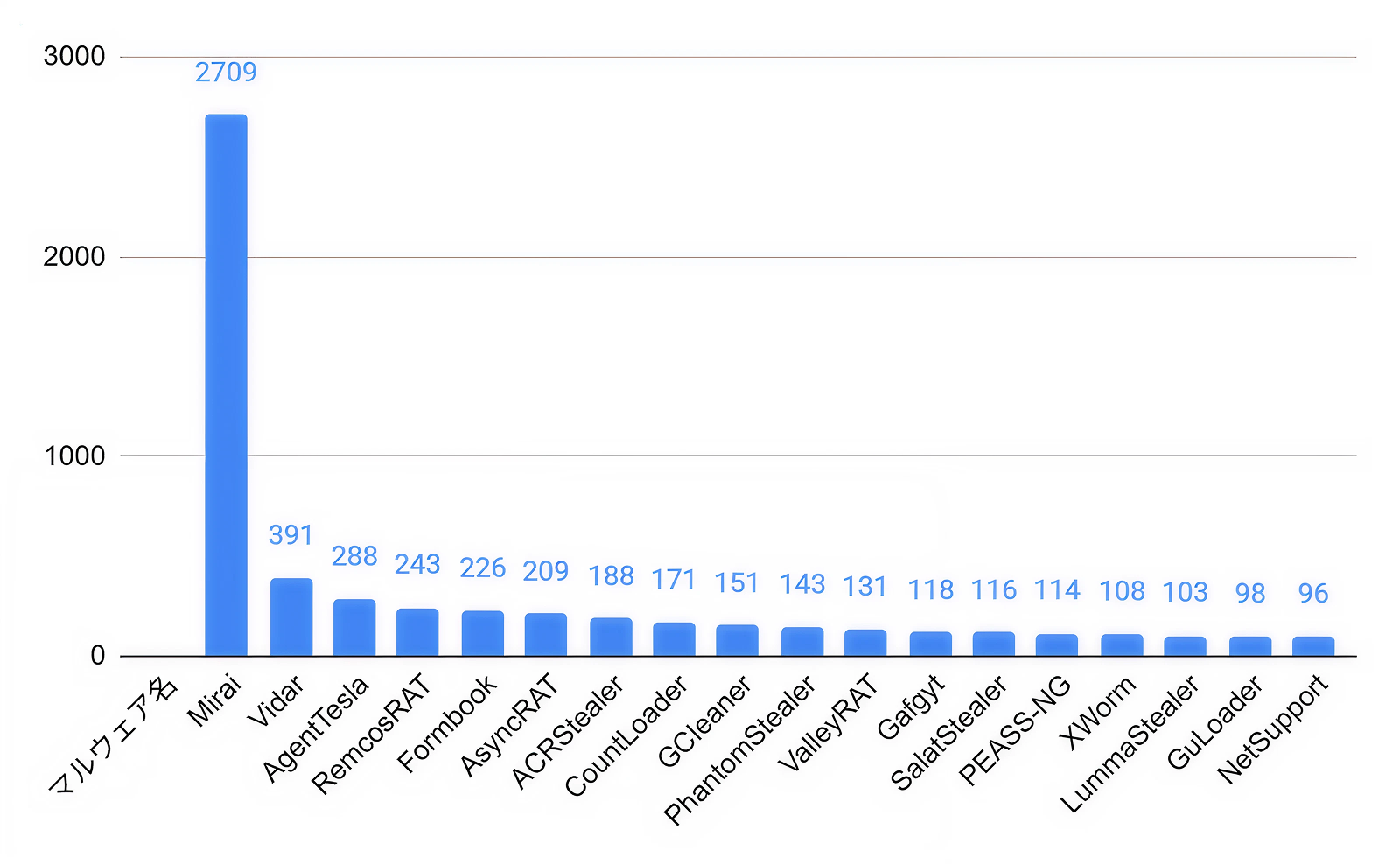

2026年3月に MalwareBazzar にて観測されたマルウェアの種類別割合は以下の通りでした。

2026年3月に見えたマルウェア動向の総括

2026年3月の観測データでは、Mirai が2,709件と全体でも突出した割合を占めていました。Mirai が引き続き圧倒的な観測数を維持する一方、注目すべき点として正規ツールを悪用した攻撃手法(LOTL:Living off the Land)の存在が確認されていることです。NetSupport(96件)や PEASS-NG(108件)など、本来は正規のソフトウェアや管理ツールとして利用されるものが攻撃者に転用されており、セキュリティ製品による検知が難しい手口として定着しつつあります。

こうした手口が有効である背景として、従来型の検知方式が「既知の悪意あるコード」を前提としている点が挙げられます。攻撃者は悪意あるプログラムを単体で動作させるのではなく、正規ツールを組み合わせることで「怪しいプロセスが動いていない」状態を作り出すことができるため、エンドポイント製品やSOCによる異常検知を回避しやすい構造を作り上げています。

InfoStealer 系については、Vidar(391件)を筆頭に ACRStealer(188件)、PhantomStealer(143件)、SalatStealer(118件)、LummaStealer(103件)と複数のマルウェアファミリーが観測されており、MaaS(Malware as a Service)の成熟を背景とした分散的な流通構造が継続しています。窃取対象はブラウザ保存パスワードにとどまらず、Cookieやセッショントークン、暗号資産ウォレット、クラウド認証情報へと広がっており、「ログイン状態そのものの乗っ取り」を目的とした攻撃が一貫して確認されました。複数系統が同時に動き続けている状態は InfoStealer が2026年においても引き続き重要な脅威として位置づけられることを示しています。

正規ツールとして潜む脅威の悪用実態

1.NetSupport とは

NetSupport は、企業のIT部門やサポートデスクが遠隔からエンドユーザーの端末を操作したり管理したりするために広く使われている正規のリモートサポートツールです。画面共有やファイル転送、チャットといった機能を備えており、社内ヘルプデスクや教育機関の端末管理ツールとして広く導入されています。ただし、その機能の豊富さと正規ツールとしての信頼性こそが、皮肉にも攻撃者に悪用される原因となっています。

2.なぜ攻撃者に悪用されるのか

NetSupport が攻撃者に好まれる最大の理由は、セキュリティ製品による検知が難しい点にあります。正規の署名を持つソフトウェアであるため、多くのエンドポイント製品は「正規ツールが動作している」と判断してアラートを上げません。また、NetSupport が生成する通信トラフィックは通常のリモートサポートツールと見分けがつかないため、ネットワーク監視においても異常として検知されにくい構造になっています。

3.実際の悪用手口

NetSupport を悪用した攻撃では、PowerShell スクリプトやZIPアーカイブとセットで配布されるケースが広く報告されています。典型的な流れとしては、フィッシングメールや偽ダウンロードサイトを経由してZIPファイルをダウンロードさせ、展開後に PowerShell スクリプトが NetSupport のコンポーネントを自動的に展開および起動するというものです。一度インストールされると攻撃者は感染端末をリアルタイムで遠隔操作できる状態となり、追加マルウェアの投下やファイルの窃取、横移動といった後続の攻撃が可能となります。

4.対策の考え方

NetSupport の悪用に対しては、従来型のシグネチャベースによる検知だけでは不十分であり、振る舞い検知(EDR)による異常なプロセス起動の監視が重要です。特に、通常業務で NetSupport を使用していない環境でそのプロセスが起動した場合は、即座に調査対象とすることが求められます。あわせて、PowerShell の実行ポリシーを制限して不審なスクリプトの自動実行を防ぐ設定も、有効な対策のひとつです。

再び存在感を示す Vidar と継続する脅威の実態

本連載では過去に Vidar を特集として取り上げましたが、3月の観測データにおいても Mirai に次いで上位にランクインしていることを踏まえ、改めてその動向に触れておきたいと思います。

Vidar が依然として観測され続ける背景には、競合する InfoStealer 系ツールへの法執行機関による摘発・インフラ破壊を受けた攻撃者の移行先として選ばれやすい点があります。加えて、MaaS (Malware as a Service)モデルで提供されており、技術的な知識が乏しい攻撃者でも比較的容易に利用できる点が継続的な流通を支えています。

配布経路においても、ゲームのチートプログラムやその他正規ソフトウェアを装った偽サイトを通じたユーザー誘導など、所謂ソーシャルエンジニアリングを組み合わせた手口が広く知られており、引き続き注視すべき種類のとして位置づけられます。

2026年3月の観測データからは、Mirai によるボットネットの慢性的な活動、InfoStealer系の分散的な流通継続、そして正規ツールを悪用したLOTL手法の増加という3つの傾向が改めて浮き彫りとなりました。こうした状況を踏まえ、中小企業において優先すべき対策を整理します。

1.IoT・ネットワーク機器の管理

Mirai をはじめとするボットネットの主な感染経路は、初期パスワードの未変更や未パッチの機器です。ルーターやカメラ等のIoT機器についてファームウェアの更新とデフォルトパスワードの変更を徹底することが、感染拡大を防ぐ最初の一歩です。

2.エンドポイント保護の強化

Vidar をはじめとする InfoStealer系マルウェアに対しては、従来型のアンチウイルスだけでは検知が難しいケースが増えています。振る舞い検知に対応したEDR製品の導入により、不審なアクセスや異常な外部通信を早期に検知できる体制を整えることが重要です。

3.正規ツールの利用状況の把握

正規のリモートサポートツールや管理ツールの悪用に対しては、「社内で使用が想定されていないツールが動作していないか」を把握することが防御の起点となります。

4.フィッシング・ソーシャルエンジニアリングへの教育

フィッシングメールや偽ダウンロードサイト、ゲームのチート情報を装った偽リポジトリなどの巧妙な手口が引き続き確認されています。技術的な対策と並行して、このようなセキュリティリスクの存在を、継続的に従業員に教育することも重要です。

すべての対策を一度に導入することが難しい場合は、IoT機器の基本管理とエンドポイント保護を優先的に対応し、残りの要素はその後段階的に進めることが現実的な第一歩となります。

執筆者