月刊マルウェア分析 2026年1月版|多様化するInfoStealerが示す新年度の脅威トレンド

本記事は、MalwareBazzar に掲載されたマルウェアサンプルをもとに、VirusTotal のAPIを用いた分析結果を踏まえて作成しています。

MalwareBazzar とは、abuse.ch という非営利のセキュリティ研究プロジェクトが運営している、マルウェアサンプル共有プラットフォームです。マルウェアの収集や分析を通じて脅威対策を行うことを目的としています。

VirusTotal とは、Google のグループ企業である Chronicle Security Ireland Limited によって運営されているマルウェア解析・検知共有プラットフォームです。世界中のセキュリティベンダーがスキャンエンジンを提供しており、ファイルやURLにマルウェアが含まれているかをチェックすることができます。

今回、情報の収集および整理に当たっては、悪意ある利用の防止を最優先に配慮しているため、記載内容を用いた不正行為は固く禁じます。

本記事の目的は、企業の情報システム部門やセキュリティ担当者やSOC(Security Operation Center)運用者の皆様が、脅威の実態を正しく理解し、効果的な対策を検討する一助となることです。また、セキュリティ専任者を置くことが難しい中小企業の皆様にとっても、現実的な脅威の一端を知り、身近にできる対策を考えるきっかけとなれば幸いです。

※本記事の内容は、特定時点における独自の調査結果をもとに作成したものであり、記載の数値や分析結果の完全な正確性を保証するものではありません。

2025年12月版はこちら↓

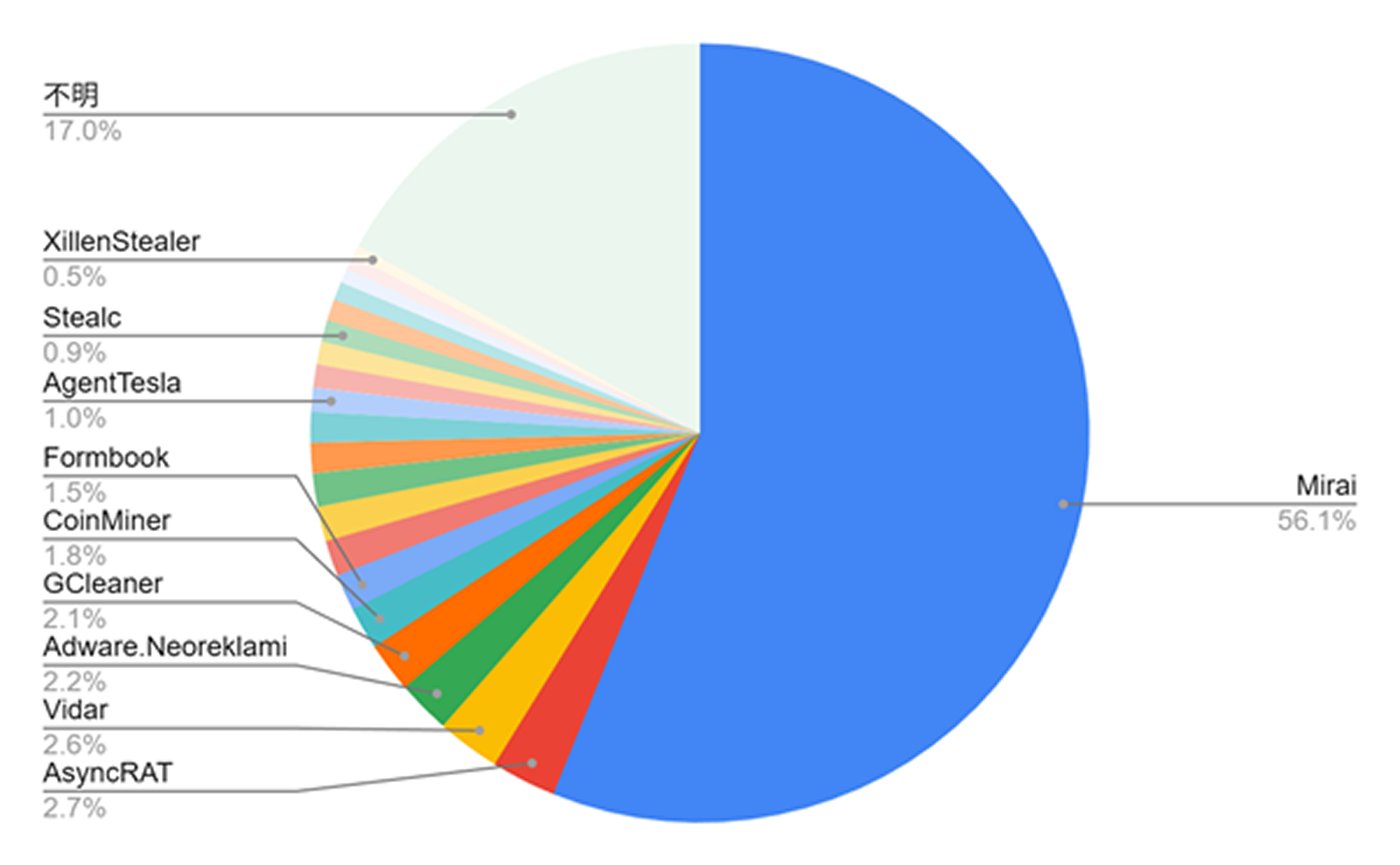

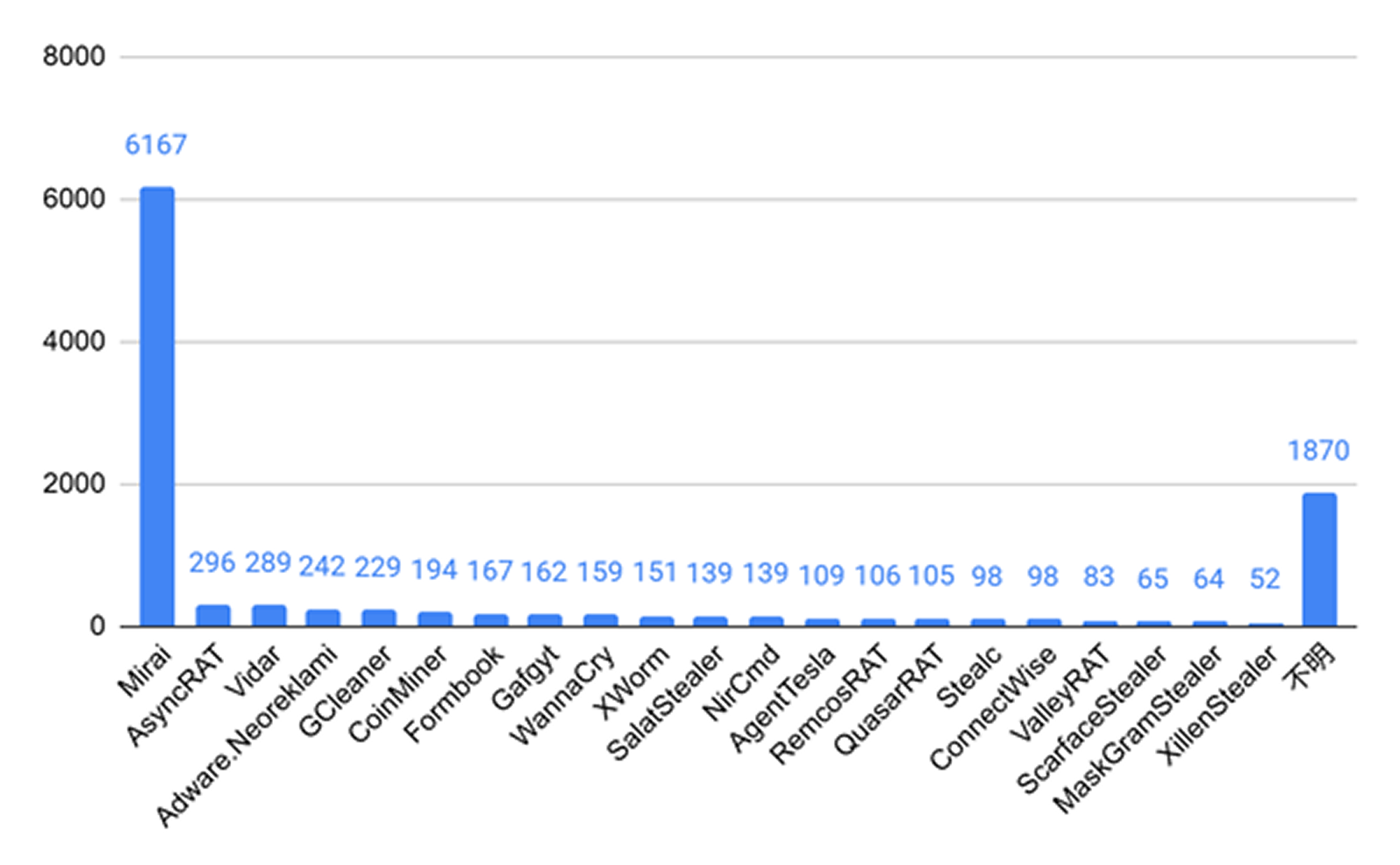

2026年1月のマルウェアの種類別割合

2026年1月に MalwareBazzar にて観測されたマルウェアの種類別割合は以下の通りでした。

2026年1月に見えたマルウェア動向の総括

2026年1月の観測データでは、Mirai が引き続き最大勢力を占める一方で、より注目すべき点としてInfoStealerマルウェアの多様化と分散 が明確に確認できました。Vidar 、Stealc、ScarfaceStealer、MaskGramStealer 、SantaStealer、PhantomStealer、SVCStealer など、複数のStealer系マルウェアが横並びで検出されており、特定のInfoStealerの形態が突出するのではなく、複数系統が同時に動いている状態が続いています。

この背景には、やはり地下市場におけるMaaS(Malware-as-a-Service)の成熟があるとされています。攻撃者は目的や標的環境に応じてツールを柔軟に切り替えることができるため、単一の型のInfoStealerに依存する必要がなく、多様な形態が併存する構造が維持されています。

最近のInfoStealerは、ブラウザ保存パスワードだけでなく、Cookie、セッショントークン、暗号資産ウォレット、クラウド認証情報などを効率的に窃取する設計が主流です。侵入後すぐに金銭化可能な情報やクラウド侵入に直結するトークンを狙う動きが強まり、「ログイン状態そのものの乗っ取り」が攻撃の主目的となるケースが増えています。

種類が急増しているわけではありませんが、ファミリー数の多さと継続的な観測から、InfoStealerは一時的な流行ではなく、2026年においても引き続き重要な脅威として位置づけられる状況です。

2026年1月に確認されたInfoStealerの動向分析

1.「突出」から「分散」へ、InfoStealer市場の構造に見られる変化

2026年1月の観測では、Vidar(289件)を筆頭に、SalatStealer(139件)、Stealc(98件)、ScarfaceStealer(65件)、MaskGramStealer(64件)、PureLogsStealer(50件)、LummaStealer(41件)など、複数のInfoStealerが横並びで確認されました。12月のように特定ファミリーが支配的だった状況とは異なり、中堅規模のInfoStealerが分散的に流通し続けている点が1月の特徴です。

この傾向は、攻撃者が単一ツールに依存せず、目的や標的環境に応じて最適なInfoStealerの形態を選択していることを示唆します。

地下市場でのMaaSが成熟したことで、攻撃者が複数の選択肢を保持し、状況に応じて使い分ける構造が定着していると考えられます。

2.古参型と新興型InfoStealerの併存

Vidar のような古参Stealer系マルウェアが依然として上位を維持する一方で、Stealc、MaskGramStealer、ScarfaceStealer といった比較的新しいファミリーも一定数確認されています。これは、アンダーグラウンド市場において、「老舗勢力」と「新興勢力」が同時に存在している構造を示しています。

特に Stealc はモジュール設計を採用しており、ターゲットに応じて窃取データを柔軟に切り替えられる点が特徴です。こうした「カスタマイズ性」が攻撃者のニーズと合致し、市場での定着に繋がっているとみられます。

3.Cookie、クラウド認証情報の窃取が前提となる時代

近年登場した RedLine、LummaStealer、Vidar などのInfoStealerは、単純なパスワード窃取だけでなく、ブラウザに保存されたセッション情報や資格情報を狙う設計が一般化しています。フィッシングや不正ダウンロードを通じて端末に侵入し、ブラウザやアプリから認証トークンやCookie、保存されたログイン情報を盗み出すことで、パスワードだけを得るよりも効率的にクラウドサービスやSaaSなどへ侵入することができるからです。

参照:Briefing 43: Adversary use of AI: 2026 Outlook and Impacts on the Space Sector|Space ISAC

セッションCookieや認証情報を盗んでアカウントにアクセスする手法は、攻撃者が多要素認証を部分的に迂回するためにも利用されています。Sophos のレポート「Cookie stealing: the new perimeter bypass」でも、盗まれたセッションCookieを用いて多要素認証を回避し、正規ユーザーになりすます攻撃が増加していると指摘されています。多要素認証の普及により、パスワード単体の奪取よりも、有効なセッション(Cookieやトークン)を直接窃取する方が攻撃の成功率は高くなります。ゆえに、こうした侵害手法は、依然として警戒すべき主要な初期アクセスの兆候です。

急拡大する StealC について

1.StealC の概要と特徴

StealC は2023年に確認された比較的新しい情報窃取型マルウェアで、ブラウザの資格情報、Cookie、セッショントークン、暗号資産ウォレットなどを効率的に収集するよう設計されています。クラウドサービスの利用拡大に伴い、「ログイン済み状態」の奪取を目的とした攻撃が増える中で、こうしたデータを重点的に狙う StealC は現在も主力のInfoStealerと位置づけられています。また、StealC は内部構造がモジュール化されており、標的や攻撃目的に応じて窃取対象を柔軟に切り替えられる点も、普及の一因となっています。

2.StealC が注目される理由

Huntress の分析 によると、StealC は地下市場でMaaSとして提供されており、攻撃者はビルダーを用いて自分専用の StealC 亜種を容易に生成できます。高度な開発スキルがなくても利用できる点が普及を後押ししており、StealC 由来の被害者データが広く流通していることも指摘されています。こうした「低スキルでも扱える」仕組みが攻撃者の参入を加速させ、StealC は2024〜2026年にかけて存在感を急速に高める結果となりました。

StealC は、現代の攻撃トレンドと非常に相性の良い配布経路で広がっています。マルバタイジングと呼ばれる偽広告や、SEO汚染されたダウンロードサイト、フィッシングメール、正規アプリに偽装したインストーラーなどが主な起点として確認されています。いずれも企業ユーザー/個人ユーザー問わず被害が発生しやすい経路であり、短期間で StealC が広まった要因として納得感のある結果となっています。

3.技術的な特徴(解析妨害と高速窃取)

HPE Threat Labs の分析 では、StealC は「できるだけ検知されずに、必要な情報だけ素早く盗んで消える」ことを目的に設計されていると評価されています。

まず、通信にはRC4という暗号化方式が使われており、盗んだデータを攻撃者のサーバーへ送る際の通信内容を見えにくくしています。セキュリティツールが「怪しい通信」を検知するのを避けるためです。さらに、Themida といったパッカーと呼ばれるプログラムを難読化させるツールを活用し、中身のコードを直接読まれるのを防いでいます。これはアナリストにとって、マルウェアの構造を理解するのが非常に難しくなる手法です。

StealC は起動すると、まず自分が「本物の利用者のPCで動いているのか」「セキュリティ研究者のサンドボックスで動かされているのか」を確認します。仮想マシンやデバッガなど、解析用の環境だと判断した場合は、すぐに動作を停止したり、無害に見える挙動へ切り替えたりして、本来の悪性動作を隠します。これにより、研究者が StealC の中身や動作を解析しようとしても正しい挙動が観測できず、分析が大幅に難しくなります。

そして最も特徴的なのが、起動直後に必要なデータだけ一気に盗んで、そのまま自分を削除する高速型の動作です。痕跡を残さないため、端末を長期間乗っ取るタイプのマルウェアよりも発見されにくく、調査しても「証拠が残りにくい」という厄介さがあります。

こうした一連の設計は、近年のInfoStealerに共通する特徴であり、その中でも StealC は特に「短時間で仕事を終えて消える」傾向が強い形態として位置づけられています。

2026年1月は、Mirai の多さに加え、InfoStealerが種類を分散させながら存在感を強めた点が最大の特徴でした。特に StealC のような高速窃取型の新興ファミリーは、MaaSを背景に継続的に流通し、Cookieやセッショントークンを狙う「乗っ取り攻撃」が主流になっています。

クラウド利用が前提となる現在、企業はパスワード以上に「ブラウザ経由の認証情報」を守る視点が不可欠と言えるでしょう。こうした脅威の多くは、フィッシング、悪性の拡張機能、偽ダウンロードサイトなどを経由して侵入するため、初期侵入段階でInfoStealerを防ぐ多層防御の重要性が一段と高まっています。

執筆者