情シスこそ行くべき!「Security Days」の本当の活かし方と持ち帰りノウハウ

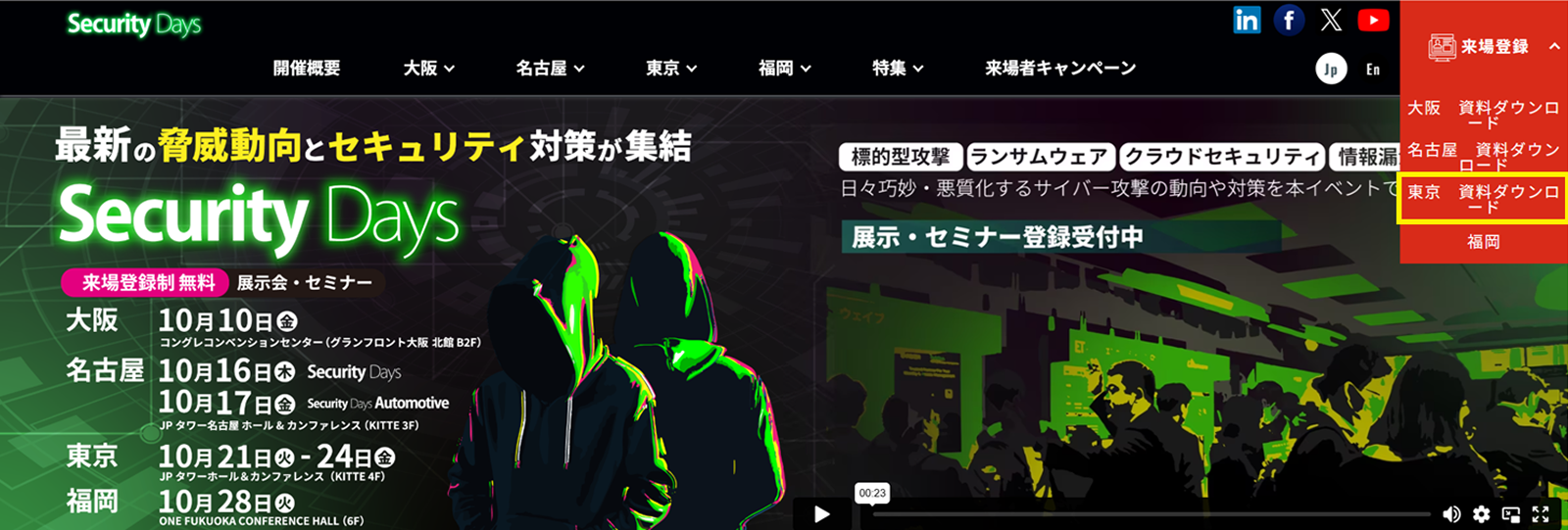

「Security Days(セキュリティデイズ)」は、株式会社ナノオプト・メディアによって年に数回開催される、国内のサイバーセキュリティの総合イベントです。東京や名古屋、大阪、福岡など、全国の主要都市で定期的に開催されており、毎回多くの企業が参加しています。直近では2025年10月21日から25日にかけて東京で開催され、筆者も参加しました。

各社がEDRやゼロトラスト、AI防御といった最新技術の展示や講演を行い、自社ブースを展開しています。一見するとベンダーによる「展示会」や「製品説明会」のように見えるかもしれませんが、実際に何度も参加してきた筆者の視点から見ると、Security Daysには単なる展示会を超えた意義と有効性があります。

本記事では、その価値についてご紹介します。

2025年の用語傾向

IT業界は相変わらずアクロニム(頭字語)文化が強く、2025年の春・秋いずれのSecurity Daysでもその傾向が顕著でした。

特に、開発段階のセキュリティ統合を示す「DevSecOps系」の用語、クラウド環境を可視化・統制する「クラウド管理系」、そしてゼロトラスト実装やデータ保護を軸にした「ゼロトラスト」や「データ管理系」のキーワードが多く見られました。

また、EDRやXDR、CTEMといった「検知・運用系」の用語も引き続き注目されており、さらに最近ではAI-SPM(AI Security Posture Management)やMLSecOpsなど、AIセキュリティ分野の新しい略語も登場し始めています。

全体としては、開発から運用、データ、AIまでを一気通貫で守る方向へとトレンドがシフトしています。詳細は以下をご参照ください。

※Security Daysで登場したすべての用語を網羅しているわけではありません。

アプリケーション・DevSecOps系

略語 | 正式名称 | 意味・用途 |

|---|---|---|

SAST | Static Application Security Testing | ソースコード静的解析。開発初期段階での脆弱性検出。 |

DAST | Dynamic Application Security Testing | 実行中アプリを外部からテスト。実稼働環境での脆弱性検出。 |

IAST | Interactive Application Security Testing | SAST+DASTの統合型。テスト自動化で採用増。 |

RASP | Runtime Application Self-Protection | 実行中に攻撃を検知・遮断。Web/API防御の延長線。 |

SBOM | Software Bill of Materials | ソフトウェア部品表。サプライチェーン管理の定番化。 |

SCA | Software Composition Analysis | OSSライブラリの脆弱性管理。SBOMとセットで導入。 |

クラウド管理系

略語 | 正式名称 | 意味・用途 |

|---|---|---|

CSPM | Cloud Security Posture Management | クラウド設定ミス・脆弱性を継続監視。定番カテゴリ。 |

CWPP | Cloud Workload Protection Platform | VM/コンテナ/Lambda などクラウド実行環境防御。 |

CIEM | Cloud Infrastructure Entitlement Management | IAM権限の最小化。過剰権限検出。 |

KSPM | Kubernetes Security Posture Management | K8s構成・ポリシー監査。CSPMの派生。 |

CNAPP | Cloud-Native Application Protection Platform | CSPM+CWPP+CIEM統合。Prisma や Wiz が牽引。 |

CDR | Cloud Detection and Response | クラウド内での脅威検知と自動対応。XDRの派生。 |

CMDB | Configuration Management Database | 組織内の構成情報を一元管理。資産・設定・依存関係の可視化に使用。 |

データ保護系

略語 | 正式名称 | 意味・用途 |

|---|---|---|

DSPM | Data Security Posture Management | SaaS/クラウド内データの所在・リスクを可視化。 |

DLP | Data Loss Prevention | 情報漏えい防止。市場ではオンプレミスからクラウドへシフト中。 |

ゼロトラスト系

略語 | 正式名称 | 意味・用途 |

|---|---|---|

PAM | Privileged Access Management | 特権アクセスの制御・一時発行(JITモデル)。 |

SASE | Secure Access Service Edge | ネットワーク+セキュリティをクラウド統合。 |

SSE | Security Service Edge | SASEのセキュリティ機能部分(ZTNA/CASB/SWG)。 |

ZTNA | Zero Trust Network Access | ゼロトラストアクセス。VPN代替。 |

CASB | Cloud Access Security Broker | SaaSアクセスの制御・監査。 |

SWG | Secure Web Gateway | Web通信フィルタリング・マルウェア検知。 |

UMV | User Monitoring & Visibility | ユーザー操作の可視化・行動分析によるリスク検知。 |

検知系

略語 | 正式名称 | 意味・用途 |

|---|---|---|

EDR | Endpoint Detection and Response | エンドポイントの監視・封じ込め。 |

XDR | Extended Detection and Response | EDR+NDR+CSPMなどを統合。 |

ASM | Attack Surface Management | 公開資産・外部露出の監視・分析。 |

SOAR | Security Orchestration, Automation & Response | インシデント対応の自動化。 |

BAS | Breach and Attack Simulation | 攻撃シミュレーションで防御を検証。 |

CTEM | Continuous Threat Exposure Management | 継続的に攻撃面を可視化・リスクを修正。 |

Security Daysの活かし方

Security Daysは、国内外の企業が最新ソリューションを紹介するサイバーセキュリティの総合イベントです。登壇や展示を通じて各社が自社の技術や強みをPRしていますが、「結局は製品宣伝ばかりでは」と感じる方もいらっしゃるかもしれません。

しかし、Security Daysの価値は単なる展示会にとどまりません。参加者の視点や目的次第で、得られる学びや人脈の広がりが大きく変わります。

交流の場として活用する

セキュリティ担当者や開発者、ベンダーなど、普段はオンライン上でしか接点を持てない方々と直接会話できるのが最大の魅力です。SNSや記事では伝わらない現場のリアルな声を聞くことができます。

たとえば、他社担当者から「EDRのアラート対応をどのように社内運用へ落とし込んでいるか」を伺うだけでも、自社の監視体制や手順の見直しにつながります。

また、ベンダーとの雑談の中で最新の導入事例や他社動向を知ることも、次回の予算検討や製品選定時に役立ちます。同業種だけでなく異業種の参加者と話すことで、自社のセキュリティ対策を俯瞰的に見直すヒントも得られるでしょう。

キャッチーな話し方やタイトル付けを学ぶ

登壇者のプレゼンテーションや資料構成は全体的に洗練されており、「どのようにすれば人の関心を惹きつけられるか」「複雑な内容をどうわかりやすく整理するか」を観察するだけでも、多くの学びがあります。

たとえば、NTTグループCISOの横浜 信一 氏による講演「社長、これだけは!」(2025年10月23日)は、タイトル自体が非常にキャッチーで、「要点が簡潔にまとまっていそう」「経営層にも響きそう」といった印象を与えます。こうしたタイトル設計は、社内のセキュリティ啓発やプレゼンテーションにも応用できます。

一方で、情報量が過剰なスライドや、資料をそのまま読み上げてしまう発表も見受けられます。そうした発表も「反面教師」として、「聞き手を退屈させない構成とは何か」を考える良い材料になります。

つまり、Security Daysは優れた発表とそうでない発表の「リアルな差」を肌で感じながら学べる実践的な場なのです。

法令やガバナンスの動きを知る

法令やガバナンスの動きが知られることは、筆者にとっても毎回Security Daysに参加する最大の利点です。個人情報保護法の改正、NIST や ISO の新ガイドライン、政府のセキュリティ方針など、制度面の最新動向をまとめて把握できるのはSecurity Daysならではの強みです。

法令や標準の改定は頻繁に行われるため、年に数回の開催で効率的にキャッチアップできるこの機会は非常に貴重です。実際、2025年のSecurity Daysでも、個人情報保護法の最新動向やEUサイバー・レジリエンス法(CRA)に関する講演、クレジットカードセキュリティガイドラインに関する講演が行われました。

これらは、ガバナンス領域に関わるセキュリティ担当者や開発者にとって、体系的かつ整理された情報を一度に得られる重要な情報源となっています。イベント後は、得た知見をそのまま社内に持ち帰り、経営層や開発チームへ共有できるのも大きな魅力です。

筆者自身も日常的に国内外の法令改正を追っていますが、個人の力だけでは情報の取りこぼしが生じやすいと感じています。その点、Security Daysのように無料で専門家の整理・解釈を直接聞ける機会は、正確かつ効率的な情報収集に非常に有用です。

ワークショップや資格講座を活用する

Security Daysでは、ワークショップや資格関連の講座を通じて、自身のキャリア向上や社内教育に直結する学びを得ることができます。

2025年のSecurity Daysでは、「フィッシングメール対応」や「SBOM(Software Bill of Materials)」に関するワークショップが開催されました。どちらも現場に即したテーマであり、学んだ内容をそのまま自社の教育や運用に活かすことができます。ワークショップ参加者は後日限定で資料をダウンロードできる場合も多く、その資料をもとに自社向け訓練問題を作成することも可能です。

なかでも、フィッシング対策協議会の林 憲明 氏によるワークショップは、実際のインシデント対応を想定した構成で、「この程度の混乱や手間が実際に発生する」という現場のリアルを体感できる内容でした。こうした体験は、情シスや教育担当者にとって社内研修を設計するうえで非常に参考になります。

また、「情報処理安全確保支援士」取得を目指す方向けの講座も毎回開催されており、資格取得を目指す方にとっては見逃せない内容です。

Security Days 裏ワザ4選

最後に、これからSecurity Daysに参加される方に向けて、ちょっとしたコツをまとめます。現場での動き方を知っておくと、当日の満足度がぐっと高まります。

1.同じ部屋を連続受講するとラク

同じ部屋を連続受講すれば、移動の手間がなく、人気セッションの場合はそのまま席を確保できます。特に満席になりやすい講演では入れ替え時に列ができるため、同室連続受講は非常に効率的です。

2.政府・警察庁・IPA系セッションは「午前中に到着」が鉄則

NISC、警察庁、IPA、経産省などの講演はランチセッション枠に設定されることが多く、整理券や席がすぐ埋まります。余裕をもって午前中に会場入りし、配布時間を狙うのが安全です。(余談ですが、ランチチケットも確保しやすくなります。)

3.マイページの資料ダウンロードを忘れずに

一部講演では後日資料のダウンロードが可能です。事前登録していない講座の資料も閲覧できる場合があるため、イベント後は公式サイトのマイページを必ず確認しましょう。復習や社内共有にも役立ちます。

例年であれば、Security Days 公式サイトの右上にある「来場登録」から資料のダウンロードを選択できます。

4.多くのブースやセッションに参加するとおトクなことも

Security Daysでは、無料のノベルティやランチチケット、ドリンク券などが配布されます。最近では「セッション参加者限定配布」も増えているため、積極的に講演や展示に参加するほど特典を得やすくなります。小休憩の合間に立ち寄るだけでも、思わぬ情報や出会いがあるかもしれません。

Security Daysは、製品展示だけでなく、現場の声や最新動向を一度に吸収できる実践的なイベントです。登壇やワークショップを通して得た知識は、そのまま社内の改善や教育にも活かせます。特に情シスやセキュリティ担当者にとっては、日常業務では得にくい気づきが多い場です。時間を作ってでも、ぜひ一度参加してみてください。

執筆者