月刊ランサムウェアモニター 2026年1月版|日本、台湾の両面から見るランサムウェア脅威の実態

本記事は、Ransomware.live に掲載された情報をベースに、サイバーセキュリティラボが独自に整理・分析したものです。ここで示した件数や内訳は、攻撃者がリークサイトに犯行声明を掲載した事例に限定されるため、実際の被害実態とは一致しない可能性があります。すべてのランサムウェアが犯行声明を出すわけではなく、事情により公開を回避するケースや、企業側が外部公表を行わないケースも多数存在します。そのため、Ransomware.live の統計は氷山の一角に過ぎず、数字以上に被害が広がっている可能性があることをご理解ください。

「月刊ランサムウェアモニター 2025年12月版」はこちら↓

Ransonware.live とは

Ransomware.live とは、Julien Mousqueton というセキュリティ研究者によって創設された、世界中のランサムウェアリークサイトの被害公開情報を集約して一覧化するポータルサイトを指します。被害企業の名称、業種、公開日、攻撃グループ等が集約されているため世界的なランサムウェア被害の傾向を把握する上で有用なオープンソース・インテリジェンス(OSINT)の1つとされています。

概要

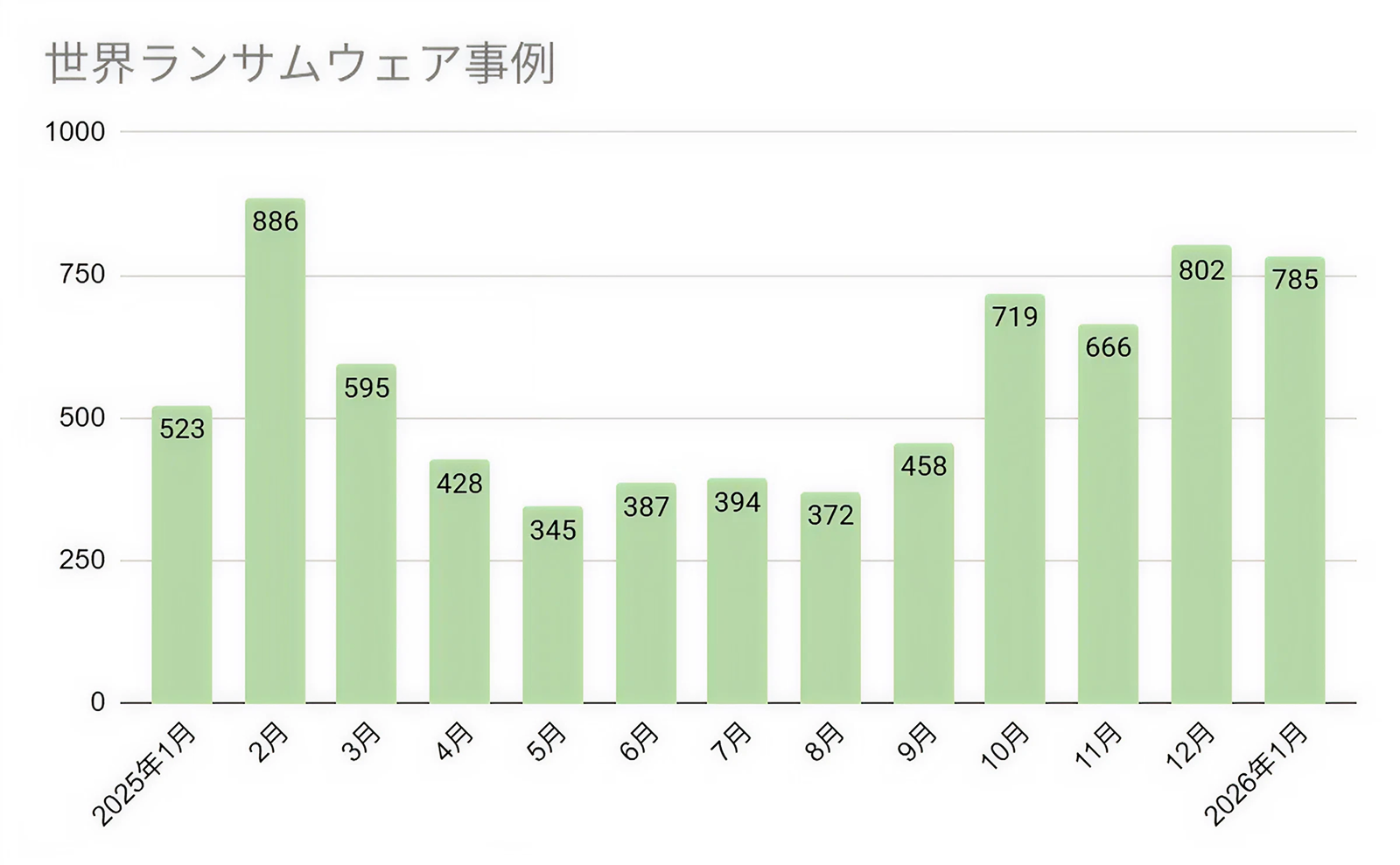

Ransomware.live の集計によると、世界全体では毎月数百件以上の公表事例があり、一部の大手RaaS(Ransomware-as-a-Service)が攻撃件数の大部分を占めています。

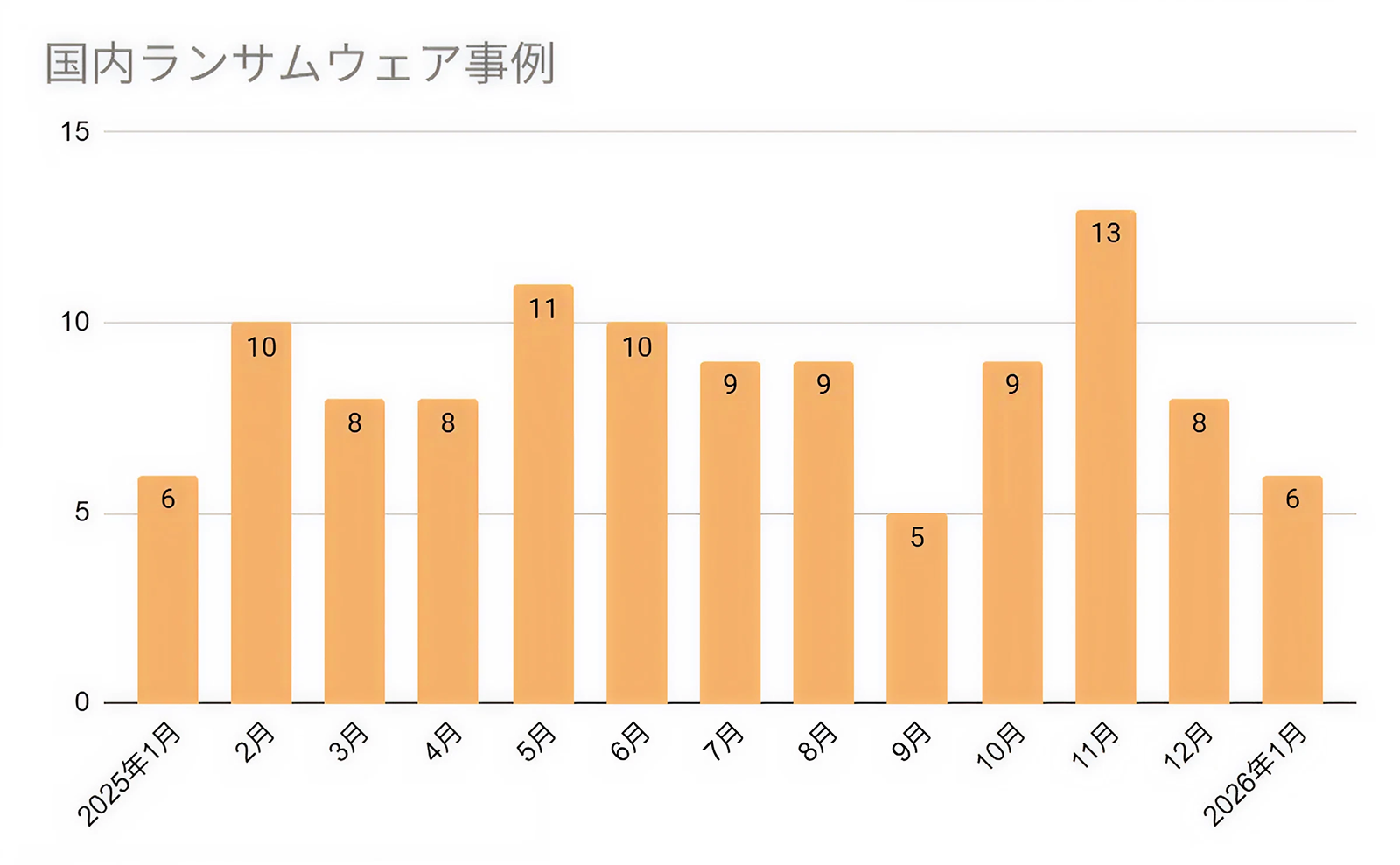

一方で、日本国内の公表件数は一桁から十数件と少なく見えますが、これは氷山の一角に過ぎません。大手RaaSの活動拡大や休暇期を狙った攻撃等が増加しているため、今後さらにリスクが高まることが想定されます。

2026年1月のランサムウェア被害の傾向

本グラフは Ransomware.live の「attackdate」フィールドを基準に集計しています。

attackdateは、グループ投稿内で示された「攻撃が行われた日」または「被害が公表された日」を指しており、実際の侵入・暗号化・情報流出の発生時期とは前後する場合があります。

上記は世界全体で発生したランサムウェア事例のうち、攻撃の公表があったものを Ransomware.live が取得した件数です。その中で、以下は日本国内に絞った件数を示しています。

2026年1月の日本国内におけるランサムウェア被害の概要

2026年1月の国内ランサムウェア被害は6件確認され、前月(12月:8件)と比較するとわずかに減少しました。ただし、これは攻撃者が犯行声明を公表している事例に限定した件数であり、ランサムウェア攻撃そのものの発生件数は、世界全体では依然として高水準を維持しています。以下に、今月確認されたランサムウェア被害の傾向をまとめます。

攻撃日 | 業種 | 脅威ベクター | InfoStealer |

|---|---|---|---|

2026年1月2日 | 不明 | Qilin | - |

2026年1月10日 | 製造業 | Everest | - |

2026年1月13日 | エネルギー | Dire Wolf | 〇 |

2026年1月24日 | 不明 | WorldLeaks | 〇 |

2026年1月25日 | 製造業 | NightSpire | - |

2026年1月30日 | 医療・ヘルスケア | 0APT | - |

観点① 脅威ベクターは引き続き分散、特定グループへの収束は見られず

1月の日本国内で確認されたランサムウェアグループは以下の通りです。

- Qilin

- Everest

- Dire Wolf

- WorldLeaks

- NightSpire

- 0APT

いずれも継続的に活動する特定の大手グループではなく、中堅から新興のグループが複数混在しているのが特徴です。突出した勢力が存在するわけではなく、攻撃主体の多様化と分散型のキャンペーンが常態化しています。

これは、日本が「特定のグループから標的にされている」というより、「常に複数のグループから狙われ続けている」という、より広範で深刻な状況を示唆しています。

観点② 複数の業界へランサムウェア被害が分散

1月の国内事例では、InfoStealerの関与が明確に見られたケースは2件程度と、先月(12月)と比較すると多くはありません。

しかしながら、WorldLeaks や NightSpire などの新興系グループは、InfoStealerを前段に用いることが多い傾向があり、アカウント窃取やブラウザ情報の窃取、認証情報の売買といった攻撃前段階の活動は依然として国内でも確認されています。

表面上のランサム被害件数が減少しても、水面下ではInfoStealerによる認証情報窃取が継続して蓄積され、後続攻撃に用いるための素材が静かに増えている状態である点には注意が必要です。

2026年1月の台湾におけるランサムウェア被害の概要

これまで日本国内の被害動向を中心にお伝えしてきましたが、 2026年1月は台湾でのランサムウェア被害が急増したことから、今回は初めて台湾の状況を取り上げます。

台湾は半導体・精密機器製造を中心とした世界的サプライチェーンの要となる地域であり、地政学的リスクの高まりとともにサイバー攻撃が増加傾向にあります。

2026年1月には11件の被害が確認され、2025年12月(6件)と比べても倍近い件数となりました。複数のランサムウェアグループが同時に活動しており、アジア地域における攻撃強化が進んでいる可能性があります。

以下、1月の台湾における被害傾向をご紹介します。

攻撃日 | 業種 | 脅威ベクター | InfoStealer |

|---|---|---|---|

2026年1月2日 | 不明 | Qilin | - |

2026年1月2日 | テクノロジー | DragonForce | 〇 |

2026年1月2日 | 不明 | Qilin | - |

2026年1月19日 | テクノロジー | Everest | - |

2026年1月19日 | 製造業 | Everest | - |

2026年1月19日 | 不明 | The Gentlemen | - |

2026年1月20日 | テクノロジー | WorldLeaks | - |

2026年1月25日 | 製造業 | NightSpire | 〇 |

2026年1月25日 | 不明 | NightSpire | 〇 |

2026年1月26日 | テクノロジー | INC Ransome | - |

2026年1月31日 | テクノロジー | WorldLeaks | - |

観点① テクノロジー・製造業の高密度集積が「狙われやすさ」を生む

台湾の1月の被害データを見ると、11件中7件がテクノロジー、製造関連を占めています。これは台湾の産業構造そのものが要因で、半導体や電子部品、精密製造といった世界サプライチェーンの中枢企業が非常に高密度に集積しているためです。攻撃者にとって台湾は、侵入後に価値の高い情報が奪える、仕入れや製造ラインなど下流企業を踏み台にできるという好条件が揃っており、日本以上に「攻撃し得る市場」となっています。

実際、データ上でも Everest、NightSpire、WorldLeaks といった金銭目的グループが継続的に出現しており、価値の高い産業領域が密集した地域ならではの脅威が表れています。

観点② 国家レベルの活動と金銭目的攻撃が重なりやすい

台湾は国際情勢の影響を受けやすく、国家関連とみられる偵察活動や攻撃準備が継続して行われています。

この環境下では、

- ネットワーク内に 長期間潜伏する偵察行為

- 不審通信があっても「政治的活動か、犯罪者か」判断が難しい

- その結果、侵入兆候の検知が遅れやすい

という特徴があります。こうしたいわゆるノイズが多い状況では、NightSpire や DragonForce などの金銭目的グループが紛れ込み、通常の監視では見つかりにくくなるということも考えられます。

日本と異なり、台湾では「APTとランサムウェアの境界が曖昧になりやすい」という特有のリスクが存在します。これが、攻撃者の侵入成功率を押し上げる要因にもなっている可能性があります。

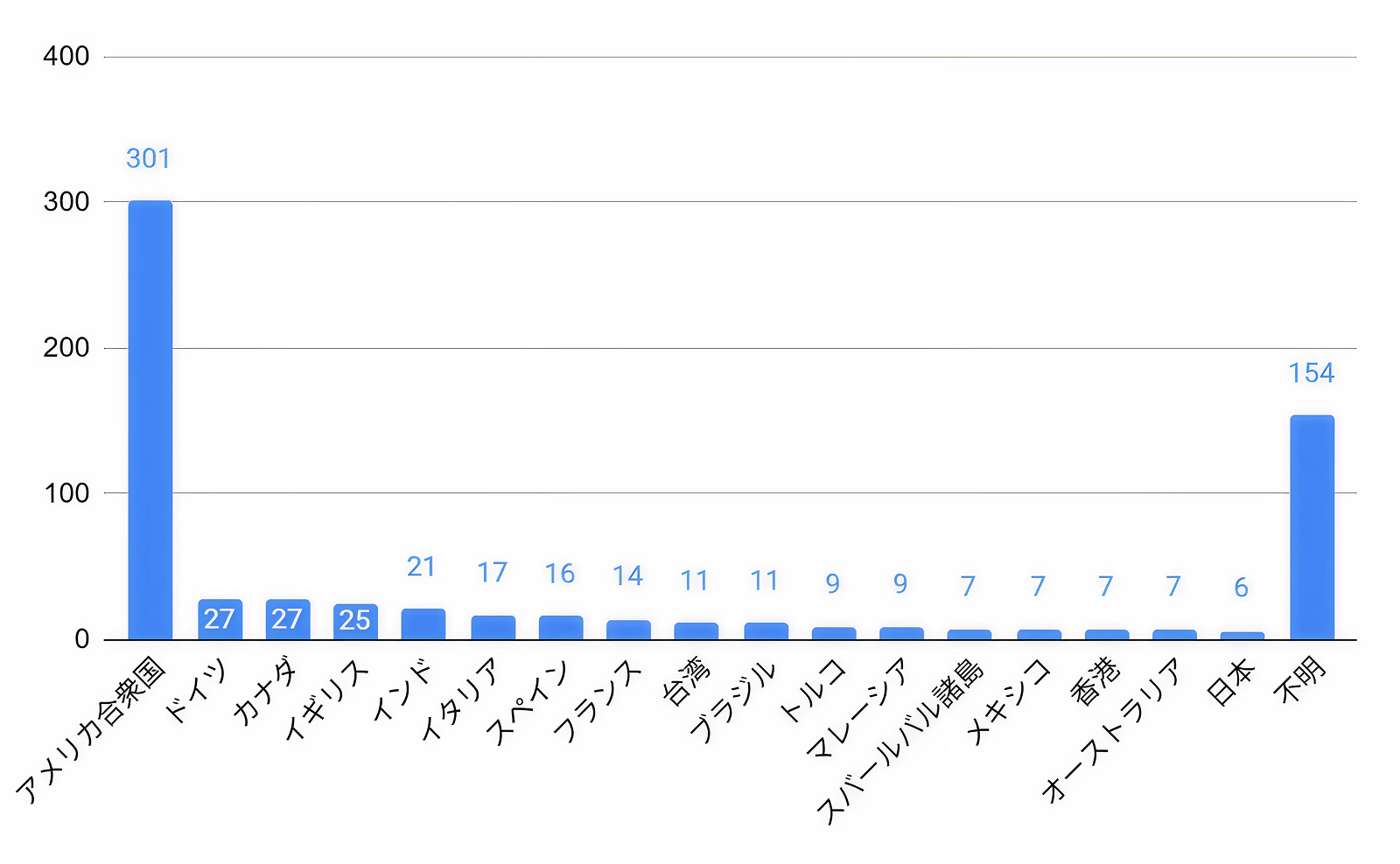

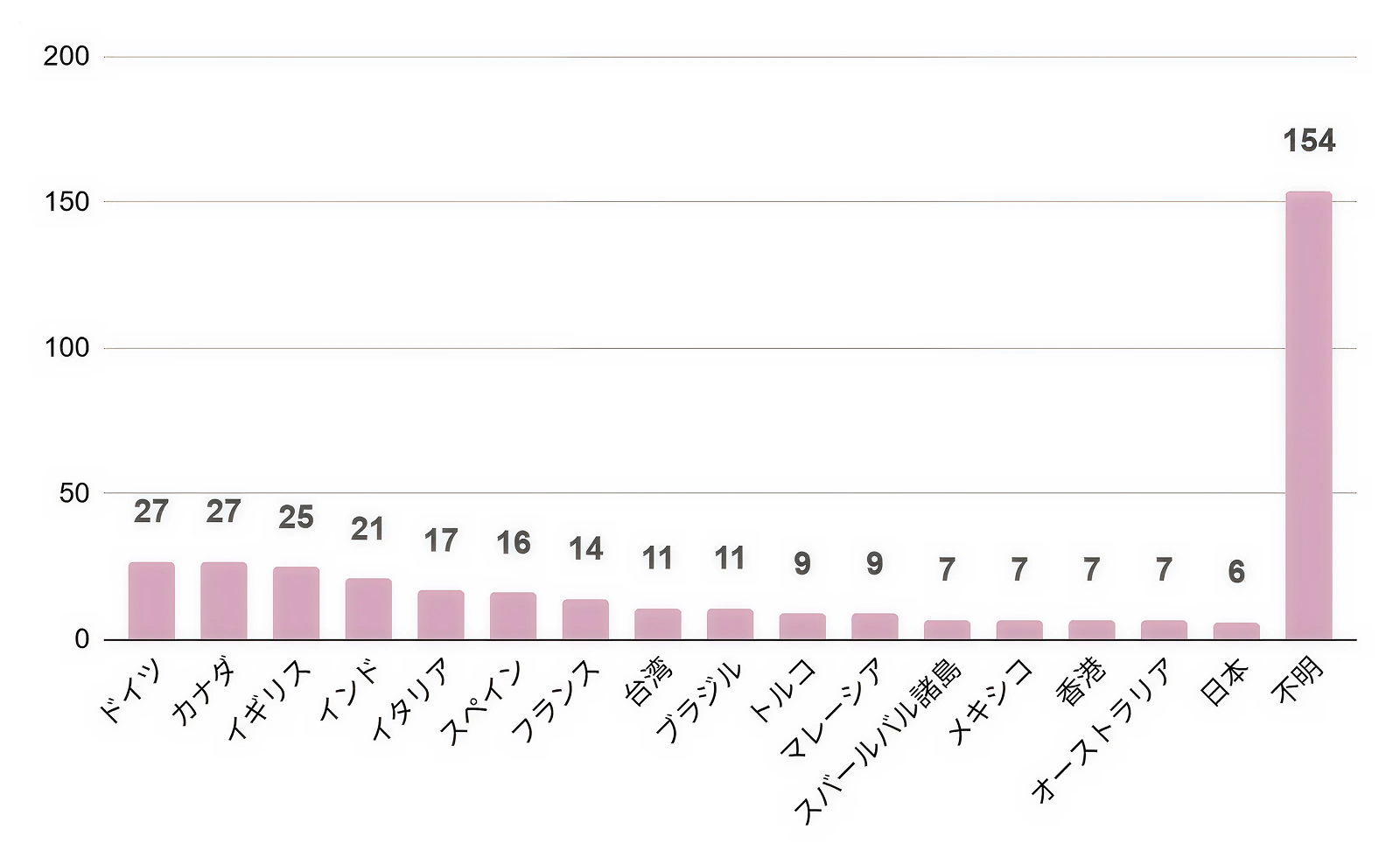

2026年1月における世界のランサムウェア被害件数

以下は、2026年1月の世界におけるランサムウェア被害件数を見ると、アメリカでは単月で301件が公表されており、依然として突出した攻撃対象国となっています。一方で、被害はアジアやヨーロッパを含む世界各地域にも広がりを見せており、攻撃の裾野がさらに拡大していることがうかがえます。以下は、アメリカを除いた国別の発生件数のグラフです。

ランサムウェアグループ NightSpire について

NightSpire の台頭

NightSpire は、2025年初頭に Ransomware.live 上で活動が初めて確認された新興ランサムウェアグループであり、その後、同年を通して複数の国や地域において被害が公開情報として確認されています。公開されている被害データを地域別に整理すると、NightSpire の攻撃対象は北米、欧州、アジア太平洋地域など広範囲に及んでおり、地理的な偏りは従来の主要ランサムウェアグループで観測されてきた傾向と概ね類似しています。

新興グループでありながら標的範囲は比較的広く、既存グループと同様の地理的分布を示している点が特徴的です。また Broadcom が2025年に発表した分析では、NightSpire は攻撃活動の中で盗み出したデータを用いた二重恐喝(Double Extortion)モデルを採用しており、暗号化された各ディレクトリに readme.txt 形式のランサムノートを配置するほか、暗号化されたファイルには独自拡張子 .nspire が付与されることが確認されています。こうした痕跡の特徴から、初期の観測段階においても一定の攻撃手法の確立が進んでいたことがわかります。

NightSpire の侵入後活動と特徴

NightSpire の攻撃では、侵入後に正規ツールやOS標準機能を多用する点が報告されています。公開情報を基に整理すると、ネットワーク探索、認証情報の窃取、横展開、防御回避、データの外部送信といった一連の工程が、環境内に既に存在するツールや一般的な管理ツールによって構成されていることが分かります。

特に Broadcom の分析では、NightSpire が外部送信に WinSCP や MEGACmd といった一般に利用されるツールを使用し、暗号化処理を実行する前に機密データを外部に持ち出す手法が確認されています。これらの動きは、NightSpire が典型的な二重恐喝モデルに沿って活動していることを示すものです。また、侵入後の各工程において新たな不正ツールを多量に投入するのではなく、環境内の正規ツールを活用する構成であるため、通常の管理作業と区別しにくい状態で攻撃が進行するという特徴も指摘されています。

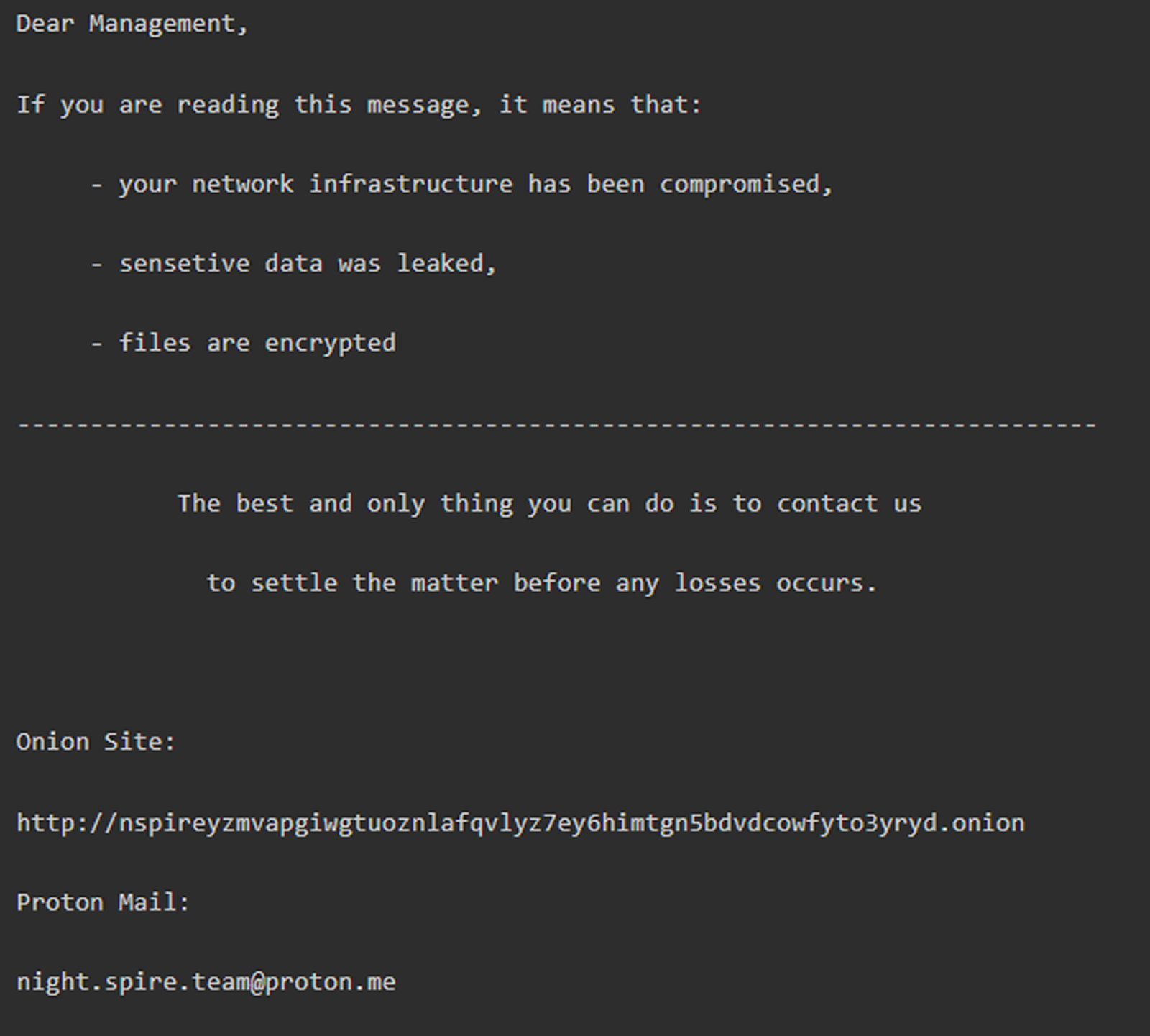

ランサムノートの特徴

NightSpire が暗号化後に残すランサムノートは、いずれも readme.txt の名称で作成されており、内容としては以下の点が共通しているとされています。

- 暗号化されたファイルの復号キーを保持している旨の主張

- 暗号化前に機密データを取得済みであると警告

- 指定された期間内に支払いが行われなければ、盗み出したデータを公開すると脅迫

- 交渉に利用するTorベースのサイトへの接続先を記載

- 連絡手段として匿名化メールアドレス等を提示

これらは近年のランサムウェアグループが採用する恐喝モデルと共通しており、被害組織に短期で意思決定を迫る構成になっている点が特徴的です。

2026年1月のランサムウェア動向を見ると、世界全体では依然として高水準の攻撃件数が続く一方、日本国内では6件と前月よりわずかに減少したものの、Qilin や Everest、WorldLeaks や NightSpire といった中堅グループから新興グループまでが並行して活動する傾向が続いています。また今月は、これまで国内中心で整理してきた本モニターとして初めて台湾の状況を取り上げましたが、台湾では半導体・製造業を中心に被害が急増しており、地政学リスクの影響から金銭目的攻撃と偵察的な活動が重なりやすい特有の事情が見られます。新興グループである NightSpire を含め、複数の攻撃者が同時に活動している状況に変わりはなく、特定グループへの収束は確認できていません。こうした環境では、新たな対策を追加すること以上に、多要素認証の徹底、不要なアカウントや権限の棚卸し、EDRを前提とした日常的な監視運用など、基本的な対策を継続して確実に実施できているかが、被害を最小限に抑える上でこれまで以上に重要になっています。

執筆者