月刊ランサムウェアモニター 2025年9月版|新興グループ「J」の登場とInfoStealer型の脅威

本記事では、Ransomware.live に掲載された情報をベースに、サイバーセキュリティラボが独自に整理・分析したものです。ここで示した件数や内訳は、攻撃者がリークサイトに犯行声明を掲載した事例に限定されるため、実際の被害実態とは一致しない可能性があります。すべてのランサムウェアが犯行声明を出すわけではなく、事情により公開を回避するケースや、企業側が外部公表を行わないケースも多数存在します。そのため、Ransomware.live の統計は氷山の一角に過ぎず、数字以上に被害が広がっている可能性があることをご理解ください。

「月刊ランサムウェアモニター 2025年8月版」はこちら↓

Ransonware.live とは

Ransomware.live とは、Julien Mousqueton というセキュリティ研究者によって創設された、世界中のランサムウェアリークサイトの被害公開情報を集約して一覧化するポータルサイトを指します。被害企業の名称、業種、公開日、攻撃グループ等が集約されているため世界的なランサムウェア被害の傾向を把握する上で有用なオープンソース・インテリジェンス(OSINT)の1つとされています。

概要

Ransomware.live の集計によると、世界全体では毎月数百件以上の公表事例があり、一部の大手RaaS(Ransomware-as-a-Service)が攻撃件数の大部分を占めています。

一方で、日本国内の公表件数は1桁から十数件と少なく見えますが、これは氷山の一角に過ぎません。大手RaaSの活動拡大や休暇期を狙った攻撃等が増加しているため、今後さらにリスクが高まることが想定されます。

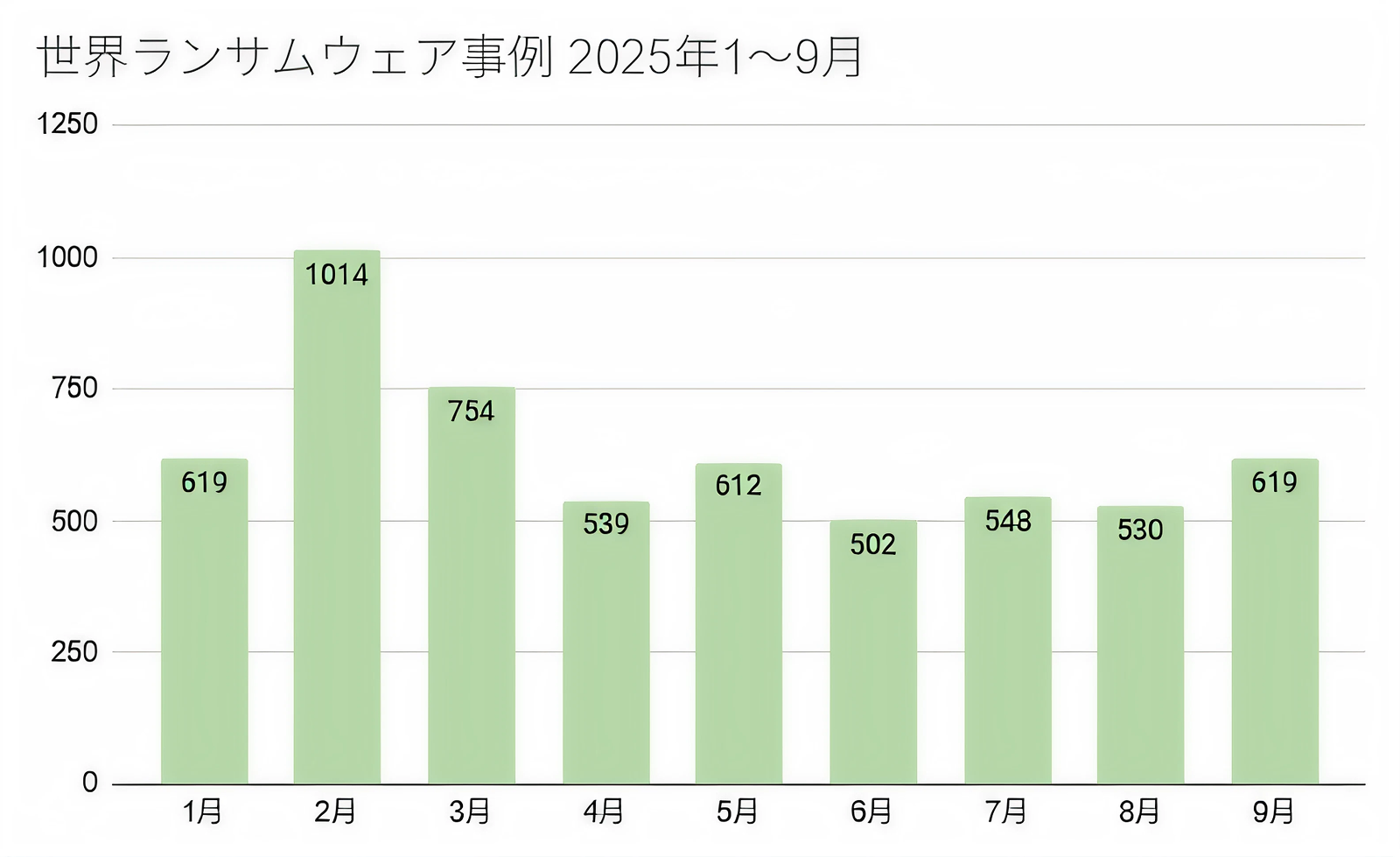

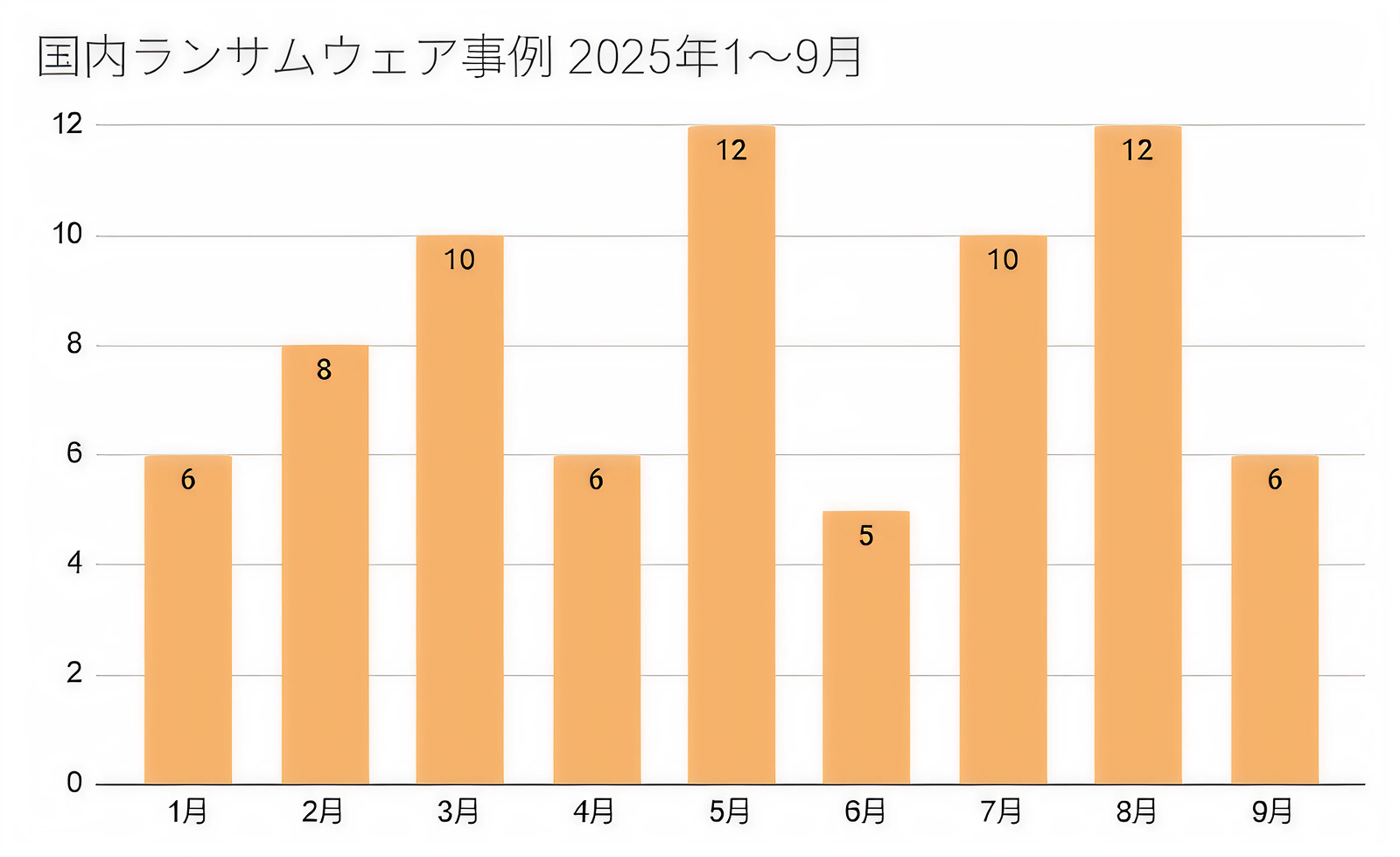

2025年1月~9月までのランサムウェア被害の傾向

以下は世界全体で発生したランサムウェア事例のうち、攻撃の公表があったものを Ransomware.live が取得した件数です。

以下は日本国内で発生したランサムウェア事例の件数を示しています。

数字の裏に見える新たな脅威

上述のとおり、世界全体で発生したランサムウェア事例の件数と比較すると、日本国内で発生したランサムウェア事例の件数は少なく見えますが、「事例が少ない=まだ安心」と考えるのは危険です。

理由① 新興グループ「J」の登場とInfoStealer型の脅威

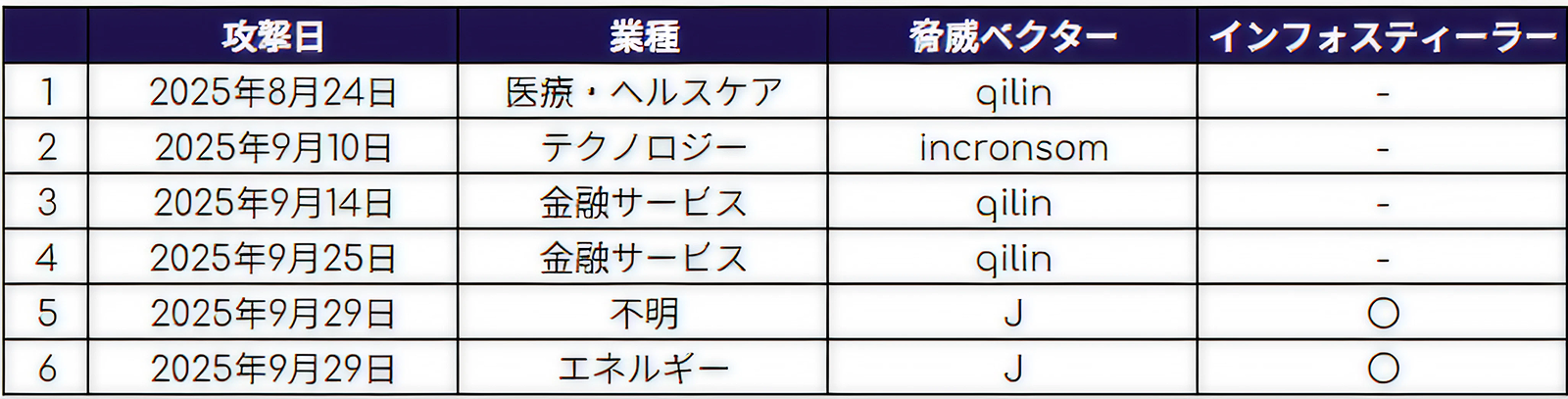

2025年9月に日本国内で確認されたランサムウェア被害は6件のうち、特に注目すべきは、後述する新興グループ「J」の台頭です。2025年9月に日本企業で「J」による被害が2件公表されていますが、いずれもInfoStealer型の挙動が確認されています。これは単なる暗号化にとどまらず、情報窃取と公開を伴う二重恐喝のリスクを意味し、従来型よりも深刻な被害に直結する可能性があります。

理由② 金融サービスは依然として狙われる業界

さらに、日本国内で確認されている6件の被害のうち、金融サービス分野では2件の被害が報告されていることからも、依然として金融業界が攻撃対象として狙われ続けていることが分かります。金融機関に勤務する方のみならず、自分自身が日常的に利用している銀行口座や証券、クレジットカードといった金融サービスについても、セキュリティを見直す契機とすべきです。二要素認証の有効化や、不審なログイン通知の確認といった個人レベルの対策も不可欠です。

理由③ 日本の祝日を狙った犯行の可能性

さらに、2025年9月の被害発生時期を見ると、9月15日や9月23日の祝日前後に公表が集中していることを踏まえると、連休のタイミングを狙った攻撃である可能性が示唆されます。日本では大型連休や祝日に人員体制が手薄になりがちなことから、今後も休暇や連休前後の警戒を強める必要があるでしょう。

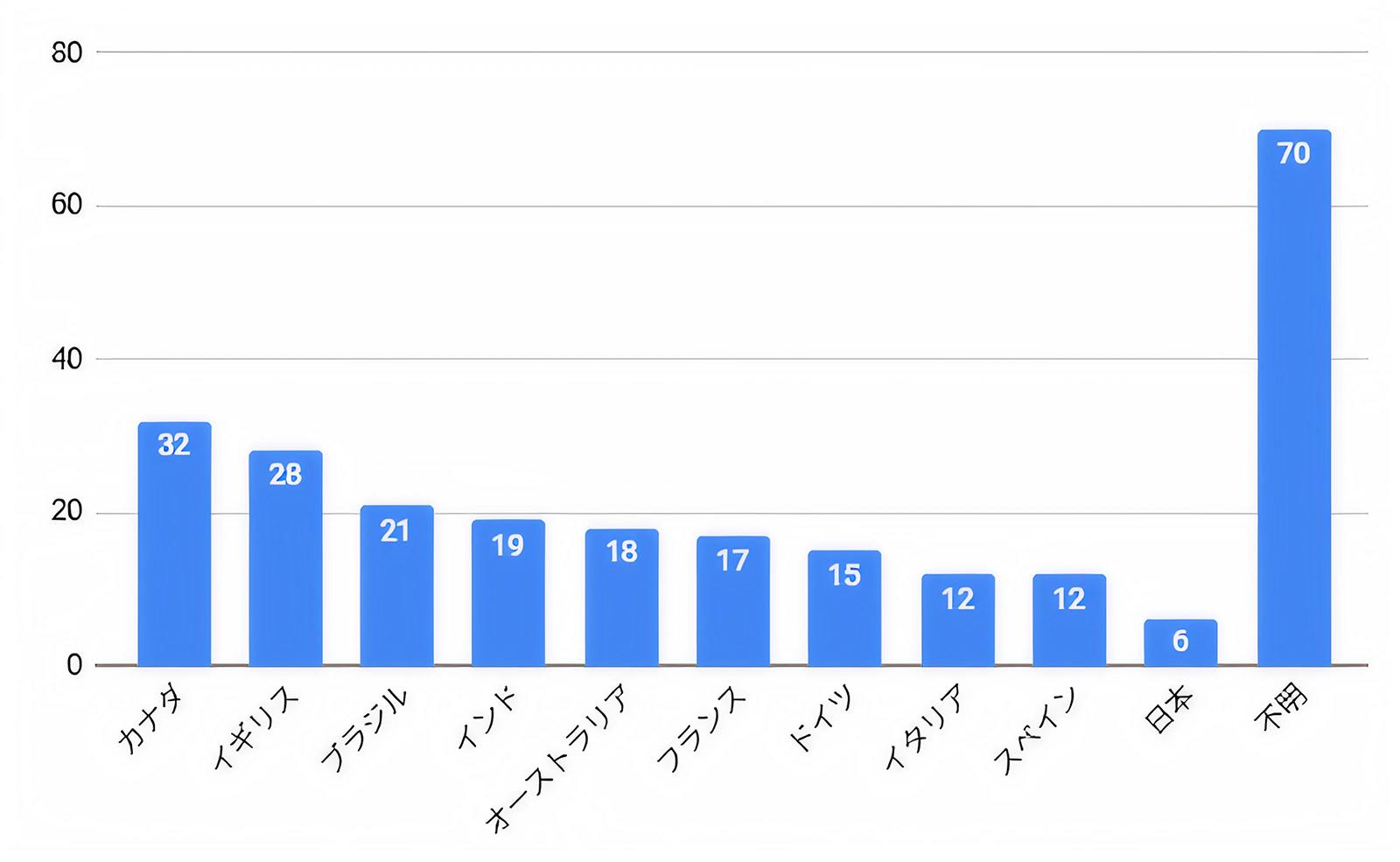

2025年9月における世界のランサムウェア被害件数

2025年9月の世界ランサムウェア被害件数を見てみると、アメリカだけで245件の公表があり、依然として突出した攻撃対象となっています。以下は、アメリカを除いた国別の発生件数のグラフです。

日本におけるランサムウェア6件の内訳は以下のとおりです。

「月刊ランサムウェアモニター 2025年8月版」で報告した件数と比較すると少ないものの、その内訳を分析すると安心はできません。ひとつには、2025年8月版でも言及したとおり、この件数は、あくまでも攻撃者による犯行声明があった件数のみを Ransomware.live が集計しているため、実際には犯行声明のない攻撃も多く存在していることが想定されます。したがって、実被害の総数はこの数字を上回っている可能性が高く、見えている数字はあくまで氷山の一角に過ぎません。

さらに重要なのは、2025年9月は日本においても「InfoStealer型のランサムウェア」を扱うグループ「J」の犯行事例が確認されたという点です。これは従来のようにファイルを暗号化して復号キーの身代金を要求するだけでなく、攻撃の過程で認証情報や内部データを抜き出して外部に送信し、その公開を盾にした恐喝を組み合わせる手口です。業務停止に加えて情報漏洩という二重の被害をもたらすため、被害者企業は従来型よりもはるかに厳しい立場に置かれます。

こうしたInfoStealer型は、暗号化と情報公開の両方を脅迫材料とする「ダブルエクストーション(二重恐喝)」にとどまらず、場合によっては被害者の顧客や取引先にまで圧力をかける「トリプルエクストーション(三重恐喝)」に発展する恐れもあります。つまり件数が少ないからといって安心できる状況ではなく、むしろ攻撃の質が変化していることを踏まえると、日本国内でもより深刻な影響を及ぼしかねない状況であると見るべきです。

日本への影響

2025年9月時点で、日本企業の被害が複数件リークサイト上に掲載されており、その中にはInfoStealer型の挙動を伴うと見られるケースも含まれています。これは単に暗号化による業務停止リスクにとどまらず、内部情報や認証情報の窃取・公開による情報漏洩リスクも抱えていることを意味します。実際複数の国内企業や、日本企業の海外子会社が「J」の名義で被害者リストに掲載されており、国内における影響は既に顕在化していると考えられます。ただし、名称上の「J」と「J Group」が完全に一致するかは明確ではないため、今後も動向を継続的に監視することが求められます。

推奨される防御策

1.強固な認証

多くの攻撃者はフィッシングやリモート監視ツール(ScreenConnect等)の悪用を通じて初期侵入を試みます。多要素認証(MFA)の導入は基本ですが、SMSやプッシュ通知型のMFAは AiTM 攻撃やMFAボンビングで回避される事例があります。可能であればFIDO2や証明書ベース等のフィッシング耐性がある認証方式を導入することで、より効果的に防御できます。

2.多層防御

UTMによる境界防御だけに依存せず、EDRやMDRによるエンドポイントの監視と検知、そしてDKIMやDMARC等のメール認証技術によるフィッシング防御を組み合わせることが重要です。加えて、万が一に備えてオフラインまたは不変バックアップを確保し、復旧可能性を高めることが求められます。

3.ガバナンス

パッチやアップデートの継続的管理、不要アカウントの削除、権限の最小化といった基本的なセキュリティガバナンスを徹底する体制を構築することが重要です。定期的な棚卸しや内部監査によって、潜在的なリスクを早期に洗い出す仕組みが効果的です。

「J」は、2025年前半に観測され始めた比較的新しいランサムウェア関連集団です。主にリークサイト上で被害者リストを公開する「データ仲介者」的な活動が報告されています。最初の観測は2025年2月頃とされ、Tor ベースのリークサイトを通じて活動していることが確認されています。なお、一部の報告では類似の事案を「J Group」と呼称している例も見られます。ただし、両者が同一のグループを指しているか、あるいは別の組織であるかについては現時点で確定的な情報はなく、詳細の報告は差し控えます。

執筆者