月刊マルウェア分析 2026年2月版|増え続ける情報窃取型マルウェアと見えにくい侵入経路

本記事は、MalwareBazzar に掲載されたマルウェアサンプルをもとに、VirusTotal のAPIを用いた分析結果を踏まえて作成しています。

MalwareBazzar とは、abuse.ch という非営利のセキュリティ研究プロジェクトが運営している、マルウェアサンプル共有プラットフォームです。マルウェアの収集や分析を通じて脅威対策を行うことを目的としています。

VirusTotal とは、Google のグループ企業である Chronicle Security Ireland Limited によって運営されているマルウェア解析・検知共有プラットフォームです。世界中のセキュリティベンダーがスキャンエンジンを提供しており、ファイルやURLにマルウェアが含まれているかをチェックすることができます。

今回、情報の収集および整理に当たっては、悪意ある利用の防止を最優先に配慮しているため、記載内容を用いた不正行為は固く禁じます。

本記事の目的は、企業の情報システム部門やセキュリティ担当者やSOC(Security Operation Center)運用者の皆様が、脅威の実態を正しく理解し、効果的な対策を検討する一助となることです。また、セキュリティ専任者を置くことが難しい中小企業の皆様にとっても、現実的な脅威の一端を知り、身近にできる対策を考えるきっかけとなれば幸いです。

※本記事の内容は、特定時点における独自の調査結果をもとに作成したものであり、記載の数値や分析結果の完全な正確性を保証するものではありません。

2026年1月版はこちら↓

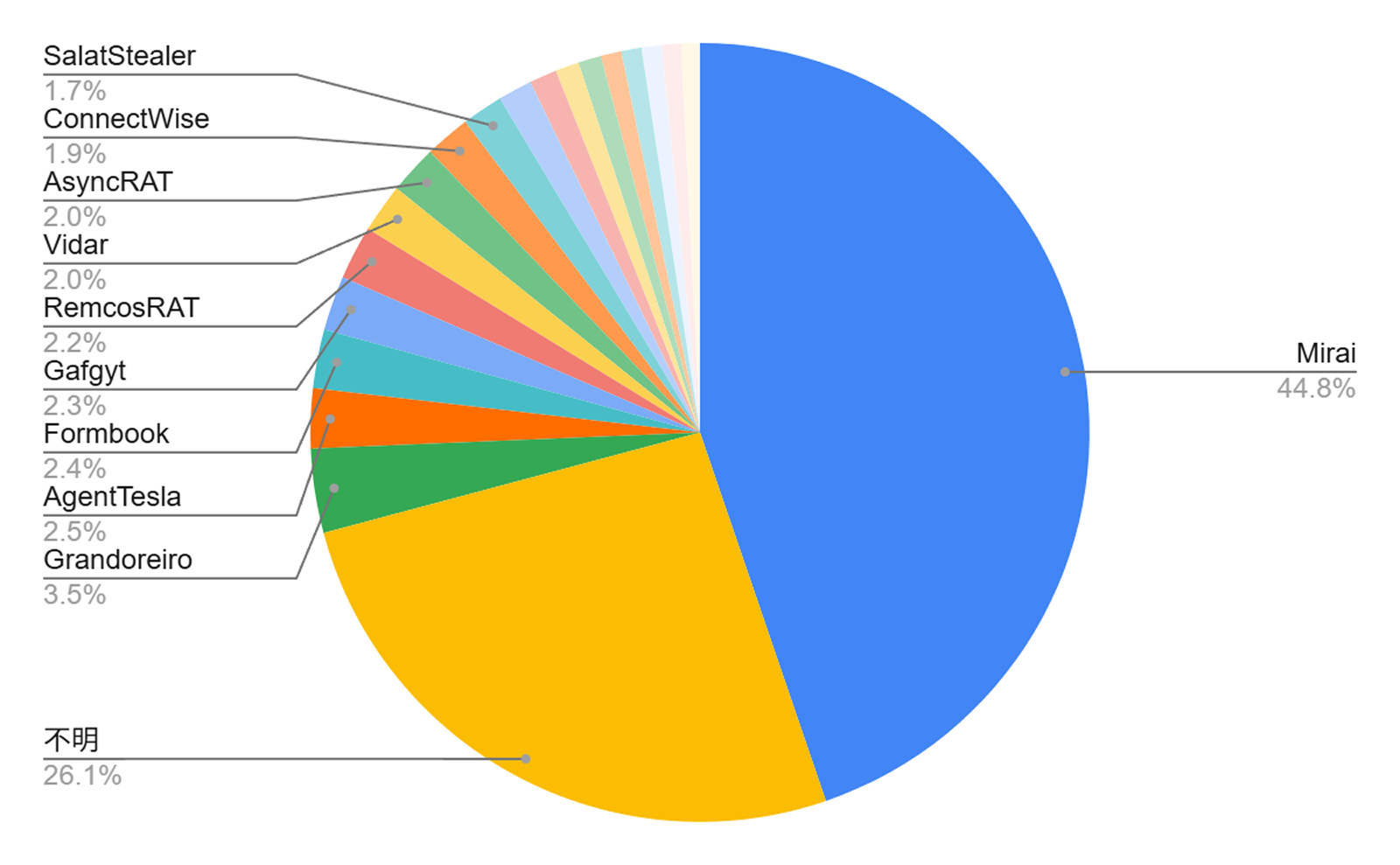

2026年1月のマルウェアの種類別割合

2026年2月に MalwareBazzar にて観測されたマルウェアの種類別割合は以下の通りでした。

2026年2月に見えたマルウェア動向の総括

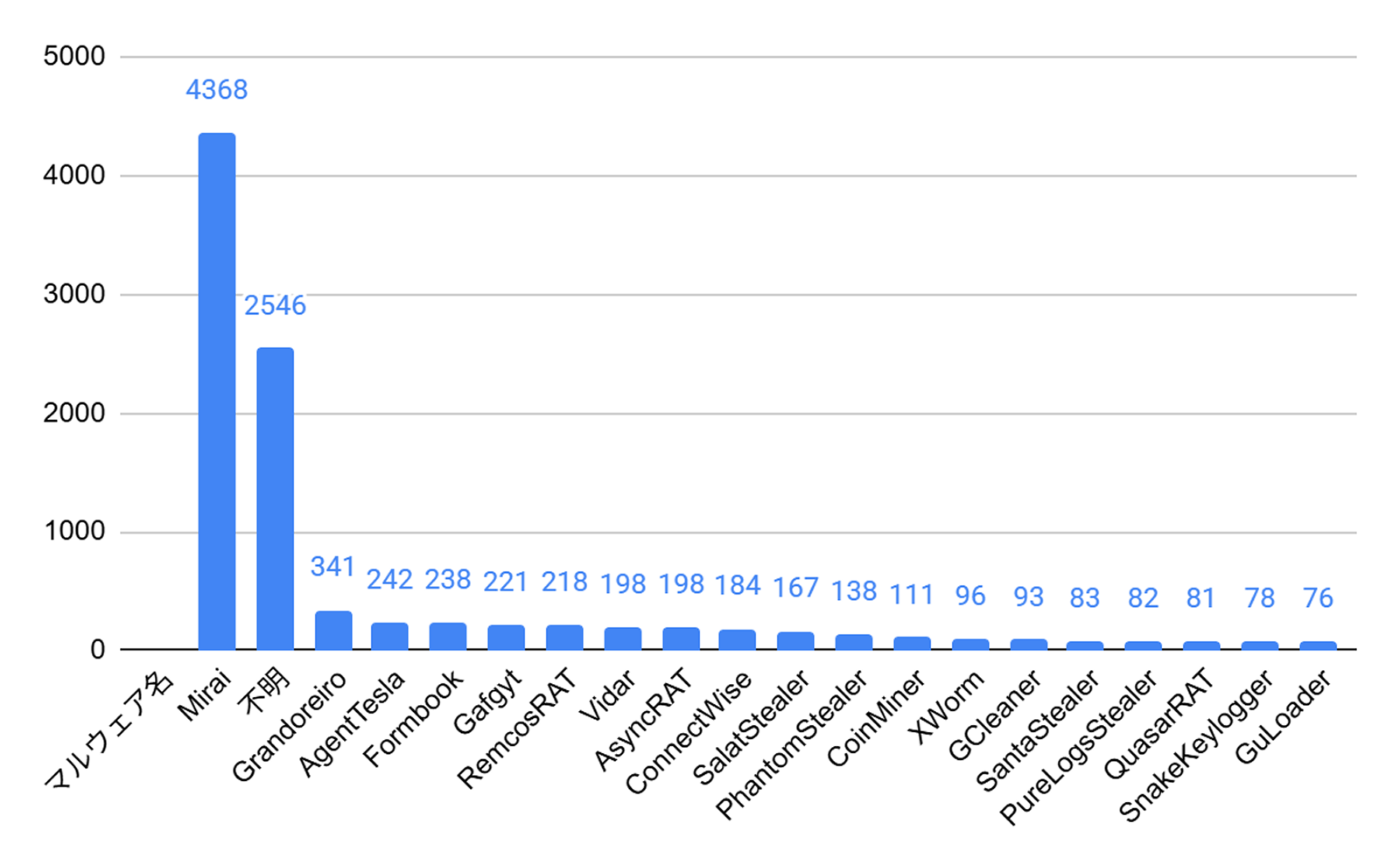

2026年2月の観測データでは、Mirai が引き続き最大勢力を占める一方で、より注目すべき点としてInfoStealerマルウェアの多様化と分散 が明確に確認できました。Vidar(198件)、Stealc(62件)、ScarfaceStealer(29件)、MaskGramStealer(25件)、SantaStealer(83件)、PhantomStealer(138件)、PureLogsStealer(82件)など、複数のInfoStealerが横並びで検出されており、特定のInfoStealerが突出するのではなく、複数系統が同時に動いている状態が続いています。

この背景には、地下市場における MaaS(Malware as a Service)の成熟があるとされています。攻撃者は目的や標的環境に応じてツールを柔軟に切り替えることができるため、単一のInfoStealerに依存する必要がなく、多様な形態が併存する構造が維持されています。

最近のInfoStealerは、ブラウザ保存パスワードだけでなく、Cookie、セッショントークン、暗号資産ウォレット、クラウド認証情報などを効率的に窃取する設計が主流です。侵入後すぐに金銭化可能な情報やクラウド侵入に直結するトークンを狙う動きが強めており、「ログイン状態そのものの乗っ取り」 が攻撃の主目的となるケースが増えています。

種類が急増しているわけではありませんが、ファミリー数の多さと継続的な観測からInfoStealerは一時的な流行ではなく、2026年においても引き続き重要な脅威として位置づけられている状況です。

2026年2月に見えたマルウェアの特徴分析

1.実行ファイルが主力 — しかし「入口」は多様化している

2026年2月の観測では、ELF 形式(application/x-executable、4,618件)と Windows PE 形式(application/x-dosexec、3,539件)が検出数の上位を占めており、実行ファイルが攻撃の中心であることは1月から変わりません。ELF の多さは、Mirai や Gafgyt といった Linux ならびにIoT向けボットネットの継続的な活動と対応しており、IoT機器や Linux サーバーを狙った攻撃が依然として主力であることを裏付けています。

一方で、実行ファイル以外の形式が合計で全体の約4割を占めている事実もあります。text/plain(1,365件)、application/zip(448件)、application/x-iso9660-image(352件)、text/x-shellscript(246件)、application/x-msi(226件)など、一見無害に見えるファイル形式が攻撃の入口として広く使われており、「怪しい .exe を開かなければ安全」という前提が通用しない状況が続いています。

2.ISOイメージとMSIの悪用 — 1月から続く検知回避の手口

1月に引き続き、application/x-iso9660-image(352件)と application/x-msi(226件)の検出が目立ちます。ISO ファイルはマウント操作によって仮想ドライブとして展開されるため、メールフィルタやエンドポイント製品がアーカイブ内を検査しにくい特性があります。MSI は Windows の正規インストーラー形式であり、署名付きインストーラーに見せかけることで実行を誘導しやすい点が攻撃者に好まれています。

これらは1月でも確認されていた GuLoader や DarkTortilla といったローダー系マルウェアの配送形式と重なっており、「正規ファイルに偽装した初期侵入」のパターンが定着していることを改めて示しています。

3.Office ファイル・スクリプト類が示す「人を動かす」攻撃 —フィッシングとの連携

application/vnd.ms-excel(36件)、.xlsx(29件)、.docx(26件)、text/x-msdos-batch(72件)、text/x-shellscript(246件)、application/x-ms-shortcut(37件)といったファイル群は、フィッシングやソーシャルエンジニアリングと組み合わせて使われることが多い形式です。

1月のInfoStealer動向分析で指摘した「攻撃者が目的や標的環境に応じてツールを柔軟に使い分ける構造」は、配送ファイルの選択にも同様に現れています。特に .lnk(ショートカット)ファイルは、マクロ無効化が進んだ環境でも PowerShell や cmd の実行をワンクリックで起動できるため、「添付ファイルを開く」という人の行動を起点にした攻撃チェーンの入口として引き続き使われています。Cookie やセッショントークンを狙うInfoStealerの多くも、こうしたファイルを経由して端末に侵入するケースが確認されています。

4. 侵入後に動くInfoStealer —「分散」が示す攻撃の成熟

上記の多様な配送経路を経て端末に侵入した後、実際に動作するマルウェアとして2月に目立ったのがInfoStealerの分散的な流通です。Vidar(198件)、PhantomStealer(138件)、SantaStealer(83件)、PureLogsStealer(82件)、Stealc(62件)、ScarfaceStealer(29件)、MaskGramStealer(25件)など、複数のファミリーが横並びで検出されており、1月に Vidar が単独上位を占めていた状況と比べると、特定ファミリーへの集中から中堅規模の分散へという流れが2月も続いています。

この構造の背景には、地下市場におけるMaaS(Malware as a Service)の成熟があります。攻撃者は配送ファイルと同様に、InfoStealerの種類も標的環境に応じて使い分けており、単一ツールへの依存から脱した「選択肢を持つ攻撃者」像が定着しつつあります。

窃取対象も進化しており、単純なパスワード収集からCookieやセッショントークン、クラウド認証情報を狙う設計が主流となっています。有効なCookieがあればパスワードやワンタイムコードなしでSaaSやクラウド管理画面へアクセスできるケースも多く、MFA が普及した環境においても「ログイン状態そのものの乗っ取り」が現実的な脅威として機能しています。2月の観測データは、攻撃の入口と出口の両面で、攻撃者の手口が着実に洗練されていることを示しています。

急拡大する Rhadamanthys について

1.Rhadamanthys の概要と特徴

Rhadamanthys は2022年末に初めて確認された情報窃取型マルウェアで、ブラウザの資格情報・Cookie・セッショントークン・暗号資産ウォレットに加え、VPN クライアントやメールクライアントの認証情報まで幅広く収集する設計が特徴です。2月の観測では50件を記録しており、InfoStealer 全体が分散する中でも継続的に検出されているファミリーの一つです。

Rhadamanthys が他のInfoStealerと一線を画すのは、AIを活用した機能拡張が積極的に行われている点です。画像内のテキストを認識するOCR機能を内蔵しており、スクリーンショットや画像ファイルに保存されたパスワード・シードフレーズ(暗号資産ウォレットの復元キー)まで窃取できる設計となっています。クラウドやSaaSの普及で「画像メモ」として認証情報を保存するユーザーが増えている現状と、攻撃側の進化が完全に噛み合っている形です。

2.Rhadamanthys が注目される理由

Proofpoint の調査によると、Rhadamanthys は地下市場で月額300〜500ドルのMaaSとして提供されており、カスタム用途ではさらに高額なプランも存在します。先月の月間マルウェア分析で取り扱った StealC が「低スキルでも扱える手軽さ」を売りにしているのに対し、Rhadamanthys は高機能、高単価路線を採用しており、より洗練された攻撃者から低スキルの攻撃者まで幅広い層が利用しています。同レポートでは、TA571・TA2541・TA547・TA585 といった複数の脅威アクターによる利用が確認されており、MaaS戦略の成功を示す結果となっています。

配布経路としては、マルバタイジングと呼ばれる偽広告、SEO汚染されたダウンロードサイト、フィッシングメール、そして侵害済み正規ウェブサイトへのインジェクションが主な起点として確認されています。特に「ClickFix」と呼ばれる手法を用いて、偽のセキュリティ画面やCAPTCHAを表示し、ユーザー自身に悪性 PowerShell コマンドを実行させる手法が2025年以降に急増しており、今月の観測データで確認されたMSI形式ファイルとの親和性も高いと考えられます。

3.技術的な特徴

0.9.X シリーズへの進化

Proofpoint の分析によると、Rhadamanthys は2025年に入り 0.9.X シリーズへ移行しました。このバージョンでの主な変更点として、C2と呼ばれる指令サーバーとの通信に使われる暗号化方式の強化と、パッカー※の更新が確認されています。従来のシグネチャベースの検知ツールが「これが Rhadamanthys だ」と識別するために参照していたコードパターンやバイト列が、このバージョンアップで書き換えられており、既存の検知ルールが機能しにくくなっています。あわせてデバイスおよびブラウザのフィンガープリント収集範囲が拡張されており、感染端末の詳細な環境情報を攻撃者が把握できる精度が高まっています。

※パッカー: 実行ファイルを圧縮・難読化するツール。

PNGステガノグラフィーによるペイロード隠蔽

0.9.X シリーズで再導入された手法として、PNG画像ファイルへの悪徳コードの隠蔽があります。これは画像ファイルの各ピクセルが持つRGB値と呼ばれる色情報の最下位ビットに、悪性コードのデータを少量ずつ埋め込む技術です。データの中に別のデータを隠す攻撃手法のことを「ステガノグラフィー」と呼ばれています。

人間の目には通常の画像にしか見えず、ファイルサイズもほとんど変わらないため、メールフィルタやウイルス対策ソフトが「無害な画像ファイル」として通過させてしまうケースがあります。Rhadamanthys の場合、この画像に見せかけたファイルをC2サーバーや侵害済みウェブサイトに置き、感染端末がダウンロードした後にマルウェア本体のコードを画像データの中から取り出して実行する、という流れで使われています。

多段階ローダー構造の実態

Proofpoint の観測では、Rhadamanthys は単体で配布されることもありますが、多くの場合は GuLoader、DarkGate、Amadey、CastleLoader、HijackLoader といった別のローダーマルウェアを経由して端末に送り込まれます。たとえば実際の攻撃チェーンでは、フィッシングメールのリンクから CastleLoader が起動し、CastleLoader が HijackLoader と Rhadamanthys を呼び出す、という3段階の構造が確認されています。

この構造が厄介な理由は、各段階のコンポーネントが別々のファイルや通信経路を使うため、最初の感染ファイルだけを分析しても Rhadamanthys の本体にたどり着けない点にあります。また最終的な Rhadamanthys のペイロードはメモリ上にのみ展開され、ディスクに書き込まれないため、感染後にディスクを調査しても本体の痕跡が残りません。セキュリティ製品が各ステージを個別に検知・ブロックしなければ最終ペイロードの実行を防げない構造となっており、防御側にとって対処が難しい設計となっています。

2026年2月の観測結果からは、Mirai をはじめとするボットネットの継続的な活動に加え、InfoStealerが複数の種族へ分散しながら存在感を強めている状況が確認されました。特に、Cookieやセッショントークンといった「ログイン状態そのもの」を狙う攻撃が主流となっており、従来のパスワード管理だけでは防ぎきれない脅威が現実のものとなっています。

また、侵入経路においてもISOファイルやMSI、スクリプトファイルなど、一見無害に見える形式を用いた手口が増加しており、「怪しい実行ファイルを開かなければ安全」という前提は通用しなくなっています。これらの攻撃の多くは、フィッシングメールや偽ダウンロードサイトなど、人の操作を起点として成立する点が特徴です。

こうした状況を踏まえると中小企業においては以下のような現実的な対策が重要となります。

- メールおよびWeb経由の侵入を防ぐためのフィルタリング(メールセキュリティ、Webフィルタリング)の導入

- 端末におけるEDRや次世代アンチウイルスによる振る舞い検知の強化

- ブラウザの拡張機能や保存情報の管理ルールの整備

- Cookieやセッションの悪用を前提とした、異常ログイン検知やアクセス制御の導入

- 添付ファイルやリンクを安易に開かないためのセキュリティ教育

すべての対策を一度に導入することが難しい場合でも、入口におけるフィッシング、端末の感染、認証情報の乗っ取り、の3点に優先順位をつけて段階的に対策を進めることが重要です。

執筆者