令和7年警察庁発表のランサムウェア被害件数から見る、今後のセキュリティの最新方針

令和7年度における国内のランサムウェア被害の実情

今年も、警察庁が「令和7年における サイバー空間をめぐる脅威の情勢等について」を発表しました。

発表によると、令和7年に報告された国内のランサムウェア被害件数は226件でした。前年(令和6年)の222件と比較するとわずかに増加しており、令和4年以降、高水準で推移している状況が続いています。

数値上は微増にとどまるものの、攻撃の巧妙化が進んでいる点や、中小企業を中心に被害を受けても報告に至っていないケースが一定数存在すると考えられることを踏まえると、ランサムウェアに関するサイバーリスクは依然として極めて高い水準にあるといえるでしょう。

さらに、令和7年下半期には、大企業を含む複数の大規模なランサムウェア攻撃が発生しています。例えば、大手飲料メーカーでは攻撃により製品の受注や出荷が停止し、顧客や従業員など約191万件の個人情報が漏えい、またはそのおそれが生じました。また、通販大手においても同様の攻撃により、約74万件の個人情報に漏えいのおそれが確認されています。

これらの事例からも分かるように、ランサムウェアは単なる「データの暗号化」にとどまらず、事業継続そのものを脅かす重大なリスクとなっています。

令和6年版をもとに記事にしたものはこちら↓

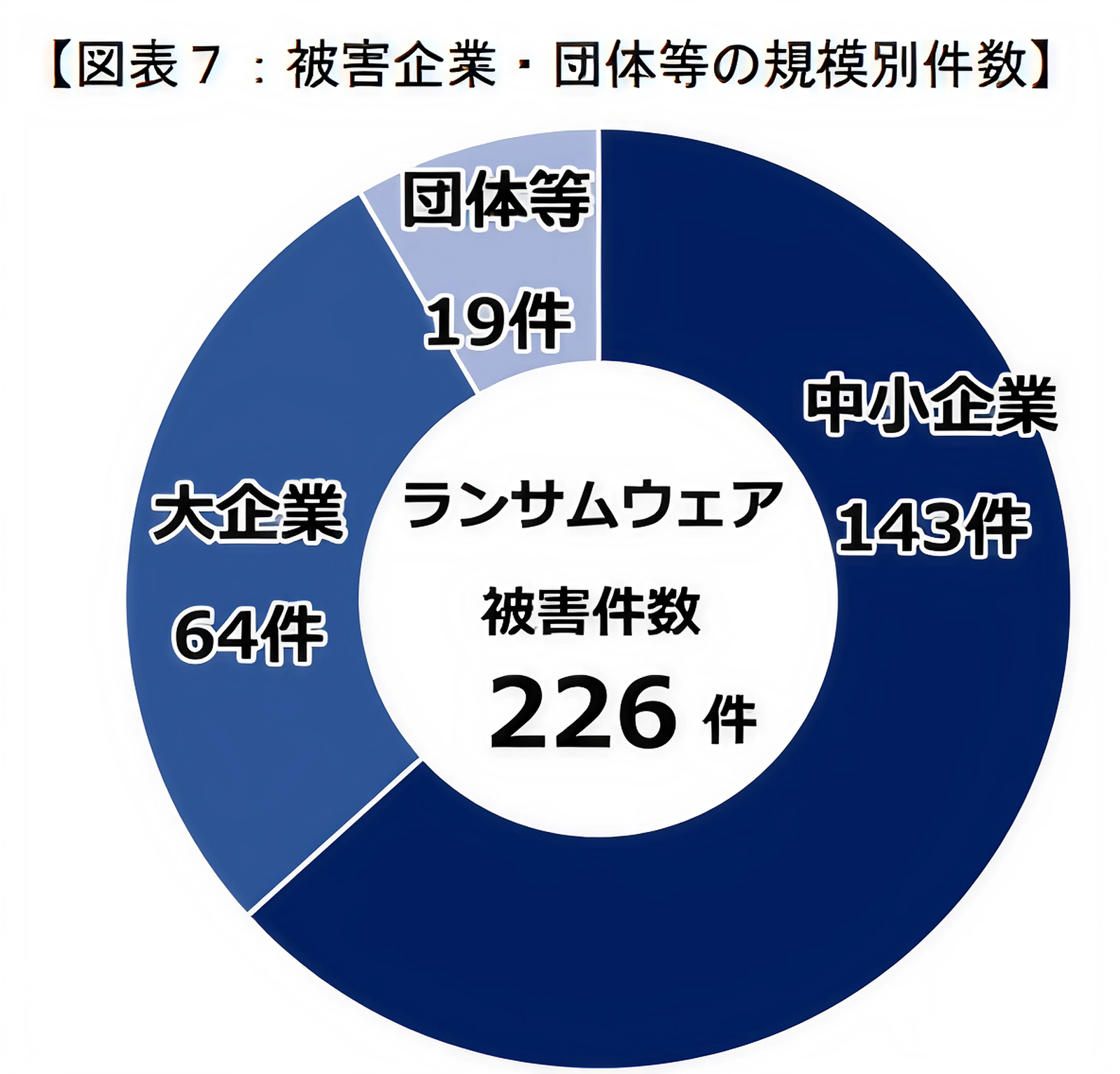

被害企業の約6割が中小企業

警察庁の発表において、特に注目すべきは被害企業・団体等の規模別の内訳です。令和7年のランサムウェア攻撃の被害組織について、前年と同様に中小企業が約6割を占めていることが明らかになっています。「大企業が狙われる」というイメージを持っている方も多いと思いますが、実態はまったく逆です。

中小企業は大企業に比べてセキュリティ対策が手薄になりやすく、攻撃者から見ると「侵入しやすい標的」として認識されています。なぜ中小企業が狙われやすいのかの理由を以下にまとめています。

セキュリティ担当者が不在または兼任になりがち

大企業では専任のセキュリティ担当者やSOCを持つケースが増えていますが、中小企業では情報システム担当者が他業務と兼任していたり、そもそも担当者が存在しないケースも珍しくありません。

VPN機器やソフトウェアの更新が後回しになりやすい

後述しますが、ランサムウェアの主な侵入経路はVPN機器の脆弱性です。中小企業では「機器がとりあえず動いている」状態で更新が放置されがちであり、攻撃者はその隙を狙います。

RaaS(Ransomware as a Service)による攻撃の「民主化」

近年はRaaSと呼ばれる、ランサムウェアをサービスとして提供するビジネスモデルが確立されています。開発、運営グループが攻撃に必要な環境を提供し、実行役がそれを使って攻撃する仕組みです。これにより、高度な専門知識を持たない人間でも攻撃を実行できるようになっており、攻撃者の裾野が急速に広がっています。

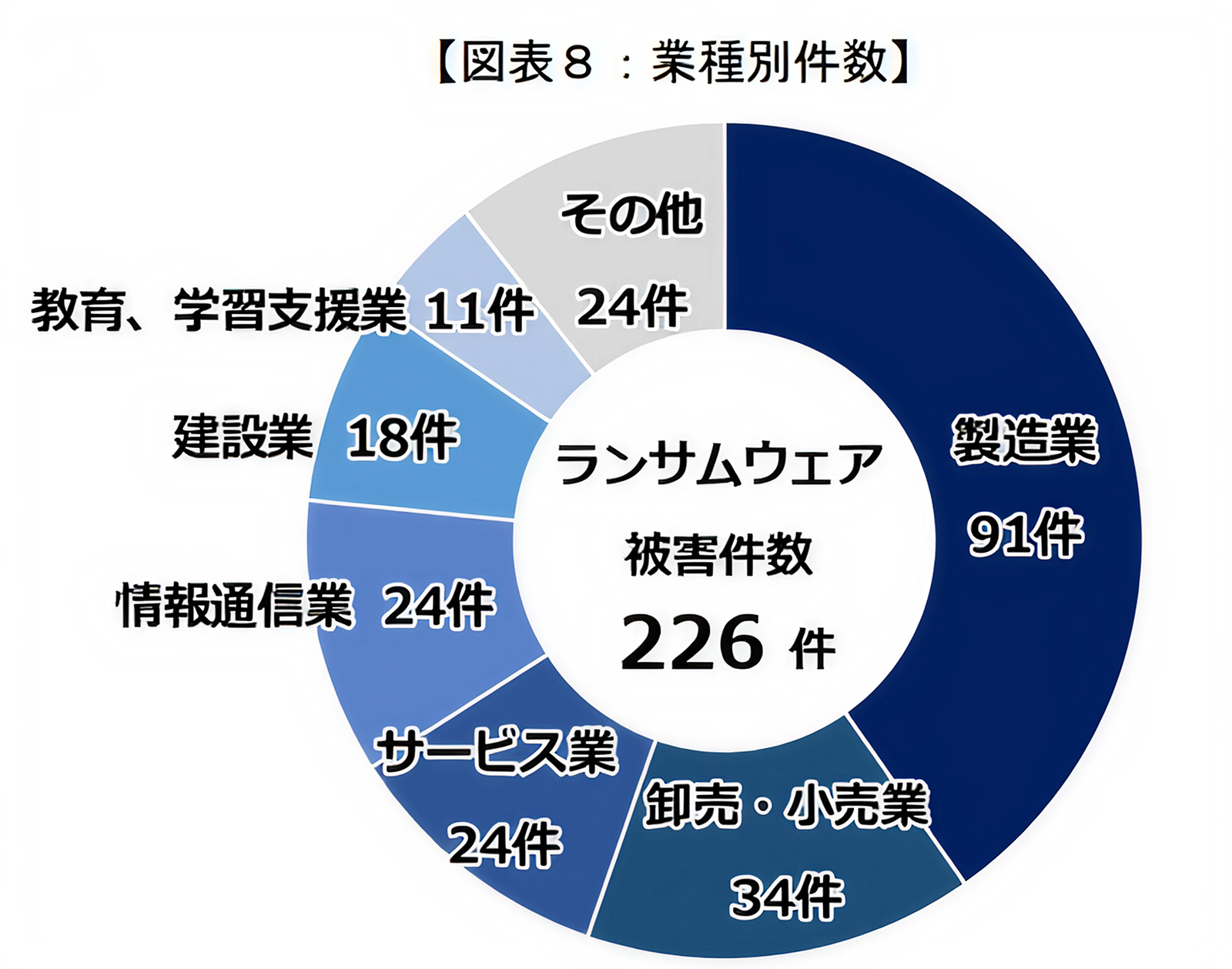

業種別では製造業が約4割、でも決して「他人事」ではない

業種別では、製造業が約4割を占め、続いて卸売、小売業、サービス業、情報通信業が上位となっています。製造業の比率が高い背景としては、サプライチェーンが複雑であることや、工場の基幹システムや生産管理システムが停止した際の業務ダメージが大きく、身代金を支払うインセンティブが生まれやすいことが挙げられます。

※ 身代金を払うことを正当化しているわけではありません。

しかし、ここで重要なのは「製造業以外は安全」というわけでは全くないという点です。警察庁のレポートでも、「様々な業種で被害が確認されている」と明示されています。

攻撃者が特定の業種を専門的に狙っているわけではなく、基本的には「脆弱性のある組織を探して攻撃する」という構図です。どの業種であっても、VPN機器の脆弱性が放置されていたり、パスワード管理が甘かったりすれば、それだけで攻撃対象になります。「うちはITと関係ない業種だから大丈夫」という認識は、もはや通用しません。

主な侵入経路はVPN機器

警察庁が発表した、被害組織へのアンケート結果によると、ランサムウェア攻撃の侵入経路はVPN機器が6割以上を占める状況です。次いでリモートデスクトップなど遠隔通信の脆弱性が続きます。

攻撃者が侵入してからランサムウェアを実行するまでの流れは、おおよそ以下の通りです。

- 侵入:未修正の脆弱性、漏えいした認証情報や簡単なパスワード、設定不備などを悪用してネットワークに侵入

- 内部探索:管理者権限を奪取し、セキュリティを無効化しながらネットワーク内部を探索。重要データとバックアップの場所を特定

- データ窃取:クラウドストレージ等へデータをアップロード

- 暗号化:ランサムウェアを起動し、データおよびバックアップを暗号化

- 脅迫:脅迫状を送付し、身代金を要求。証拠隠滅のためログやツールの痕跡を消去

特に注目すべきは、攻撃者がネットワーク内部を探索する段階でバックアップも標的にするという点です。「バックアップを取っているから大丈夫」という認識が危険な理由はここにあります。バックアップがネットワーク上に存在していれば、そのままセットで暗号化されてしまうことが多数報告されています。

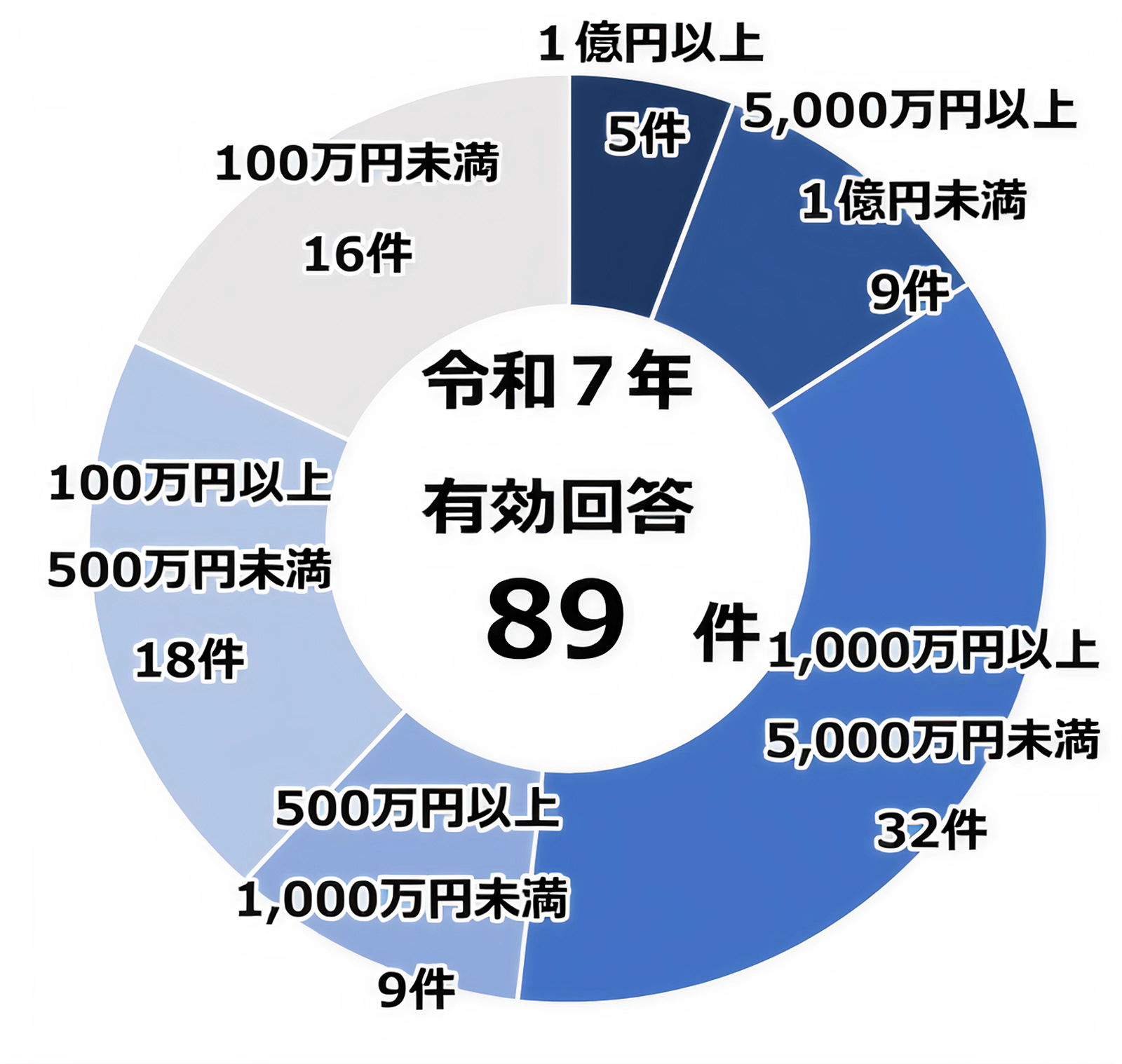

被害に遭ったらどうなる?復旧期間と費用の実態

令和7年にランサムウェア被害に遭った企業・団体に対して行ったアンケート調査の結果は、非常に厳しい実態を示しています。

まず費用面では、復旧に総額1,000万円以上を要した組織の割合が全体の5割を超えています。調査費用、システム復旧費用、弁護士費用、広報対応費用など、ランサムウェア被害に伴うコストは多岐にわたります。中小企業にとって1,000万円以上の出費は経営に直撃するレベルであり、場合によっては事業継続そのものが困難になります。

次に期間面では、1か月未満で復旧できた組織の割合は全体の5割強に留まっており、裏を返せば約半数の組織が復旧に1か月以上を要したということです。その間、受注や出荷、請求、販売といった基幹業務が停止または大幅に制限される状況が続きます。取引先への影響や信頼損失も含めると、被害の総コストはさらに膨らみます。

もっとも、警察庁のアンケートが集計しているのは調査・復旧費用といった直接コストに限られており、そこに含まれない損害も見落とせません。JNSA(日本ネットワークセキュリティ協会)のレポートでも指摘されるように、風評被害やブランドイメージの低下、株価の下落といった無形資産の毀損は、金銭への換算が困難であるがゆえに統計に表れにくい損害です。

取引先からの信頼失墜による契約打ち切り、攻撃を受けたという事実による新規商談への影響、情報漏えいを受けた顧客対応コストなど、中小企業であっても間接的な損害は多岐にわたります。「1,000万円以上」という数字はあくまで直接復旧コストの話であり、これら無形の損害を含めた実質的な被害総額は、統計上の数字を大きく上回る可能性が高いと考えておくべきでしょう。

中小企業が今すぐ取るべき対策

ここからは、これらの実態を踏まえ、特に予算や人員に制約のある中小企業が優先して取り組むべき対策を整理します。そうは言っても、現実問題としてサイバーセキュリティに十分な予算を割けない企業も多いのが現状です。その場合、まず参照したいのが経済産業省が創設を進めるSCS評価制度(サプライチェーンセキュリティ評価制度)に沿った対策です。

SCS評価制度は、サプライチェーン全体のセキュリティ強化を目的に、各企業のセキュリティ対策状況を★3~★5の3段階で可視化する仕組みで、2026年度末の制度開始を目指して準備が進んでいます。

この制度への対応を軸に対策を整備することには、大きく2つのメリットがあります。1つは、何から手をつければよいかわからない状態でも対策の基本的な枠組みを体系的に構築できる点です。もう1つは、万が一インシデントが発生した際に「経産省が定める評価制度の要求事項に沿って対策を講じていた」という事実が対外的な説明として機能する点です。顧客・取引先・監督官庁への説明責任を果たす上で、制度に沿った対策の実績は決して小さくありません。

なお、中小企業向けには「サイバーセキュリティお助け隊サービス(新類型)」の創設も予定されており、★3や★4取得に向けたセキュリティ対策を安価かつ簡便に支援するサービスとして2026年度末頃のサービスインが見込まれています。

以下では、SCS評価制度への対応にもつながる、ランサムウェア対策として特に重要な4つの取り組みを解説します。

1.バックアップの取得と復旧訓練

前述の通り、攻撃者はネットワーク内部探索の段階でバックアップも標的にします。「バックアップを取っている」だけでは不十分であり、ランサムウェア攻撃を想定したバックアップ設計が必要です。

ここで重要なのは、自社の環境に応じてバックアップの範囲を正しく設定することです。SaaSをメインで利用しているのであれば、責任分界点の観点から、アプリケーション側が保持するデータのバックアップのみを確保すれば足りるケースが多いです。一方、PaaSやIaaS、あるいはオンプレミス環境を抱えている場合は、データだけでなくシステムの制御基盤(コントロールプレーン)レベルでのバックアップも視野に入れる必要があります。

バックアップの基本として3-2-1ルールの徹底が求められますが、中でも社内LANから切り離したオフラインバックアップの確保が最も重要です。ネットワークにつながっている限り、バックアップも一緒に暗号化されるリスクがあります。

そして取得と同じくらい重要なのが定期的な復旧訓練の実施です。バックアップが存在しても、いざという時に正常に復元できなければ意味がありません。取得しているだけで満足してしまっているケースが非常に多く、実際に復旧しようとして初めて問題が発覚するケースが後を絶ちません。

2.少なくともNGAV、理想はEDRの導入

令和6年のデータでは、被害に遭った組織の95%以上がアンチウイルスソフトを導入済みであったにもかかわらず、70%以上の事例で攻撃を検出できていませんでした。現在の攻撃手法においては、振る舞い検知ができなければ意味をなさないと言っても過言ではありません。

特に近年急速に広がっているのが、InfoStealer(情報窃取型マルウェア)や、LOTL(Living off the Land:OSや正規ツールを悪用して攻撃を行う手法)といった高度な攻撃です。これらは従来型アンチウイルスどころか、EDRすらすり抜けてしまうケースが現実に発生しており、言い換えればEDRの存在を前提として設計された攻撃が標準化しつつあります。

それでも対策の起点として、まずNGAVへのアップグレードは最低限実施すべき対策です。その上で予算が許す限り、エンドポイントの振る舞いをリアルタイムに記録・分析し、侵害後の早期検知と封じ込めを可能にするEDRの導入を強く推奨します。

LOTLやInfoStealerについて記事にしたものはこちら↓

3.VPN機器の適切な管理

被害組織へのアンケート結果によると、侵入経路の6割以上がVPN機器であることは前述の通りです。令和7年においてもこの構図に変化はありません。最低限実施すべき対策として以下のことを認識してみてください。

- ファームウェア・ソフトウェアの定期的なバージョンアップとパッチ適用(特にVPN機器は速やかな対応が必要)

- 初期設定のままの運用を排除する(デフォルトクレデンシャルと呼ばれる admin/admin などの出荷後に設定されている認証状態の変更)

- 多要素認証(MFA)の導入(認証情報が漏えいしても侵入を防ぐための鍵)

- 不要なアカウントの削除・アクセス権限の最小化

現実には、VPN機器が初期設定のまま何年も運用されているケースが今も多く見受けられます。脆弱性管理は「一度やれば終わり」ではなく、継続的な運用として定着させることが重要です。

4.フィッシングメール対策の強化

VPN機器と並んで見落とされがちなのが、フィッシングメールを起点とした攻撃経路です。ランサムウェア攻撃においても、最初の侵入のきっかけはフィッシングメールによる認証情報の窃取や、マルウェアへの感染であるケースが依然として多く存在します。

攻撃者は標的組織の従業員に対し、取引先や宅配業者、金融機関を装ったメールを送り付け、偽サイトへ誘導して認証情報を入力させたり、添付ファイルを開かせてInfoStealerを感染させたりします。窃取した認証情報はVPN機器への不正ログインに転用されることも多く、フィッシング対策とVPN機器管理は表裏一体の関係にあります。

対策としては、メールセキュリティ製品の導入による不審メールの水際遮断に加え、従業員への定期的なフィッシング訓練の実施が有効です。技術的な対策だけでなく、「怪しいメールを開かない・リンクをクリックしない」という人的なリテラシー向上も、コストをかけずに実施できる重要な対策の一つです。

今回は警察庁の「令和7年におけるサイバー空間をめぐる脅威の情勢等について」をもとに、ランサムウェア被害の実態と中小企業が取るべき対策を見てきました。被害件数は高水準が続き、被害組織の約6割が中小企業という現実は、もはや「大企業の話」として片付けられるものではありません。復旧に1,000万円以上、1か月以上を要するケースが半数に上る一方、事前のセキュリティ投資は決してそれに見合わないコストではないはずです。まずは本記事で紹介した4つの対策から、できるところを一つずつ着実に進めていきましょう。

執筆者